ASEC 분석팀은 지난주 국내 포털 계정정보를 탈취하는 피싱 메일이 유포 중인 것을 공유하였는데, 금일 다른 국내 유명 포털 계정정보를 탈취하는 피싱 메일이 추가로 다수 유포 중인 것을 확인하였다. 해당 메일은 이전과 비슷한 방식으로 견적서, 송장과 관련된 내용을 포함하고 있으며 첨부 파일 실행을 유도하고 있다.

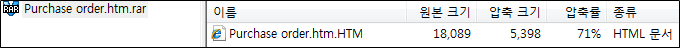

각 메일에는 "견적 의뢰서.xlsx.htm", "Purchase order.htm.rar" 명으로 파일이 첨부되어 있다. 파일명에 .xlsx 을 추가하여 엑셀 파일로 위장하고 있으며 rar 파일은 압축 해제시 내부에 악성 html 파일이 존재한다.

국내 포털 계정정보 탈취용 피싱메일 주의!

ASEC 분석팀은 국내 포털 사이트를 위장한 피싱 파일(HTML)이 스팸메일을 통해 국내에 유포되고 있는 것을 확인하였다. 스팸메일은 송장과 관련된 내용으로 첨부 파일 실행을 유도한다. 첨부된 ��

asec.ahnlab.com

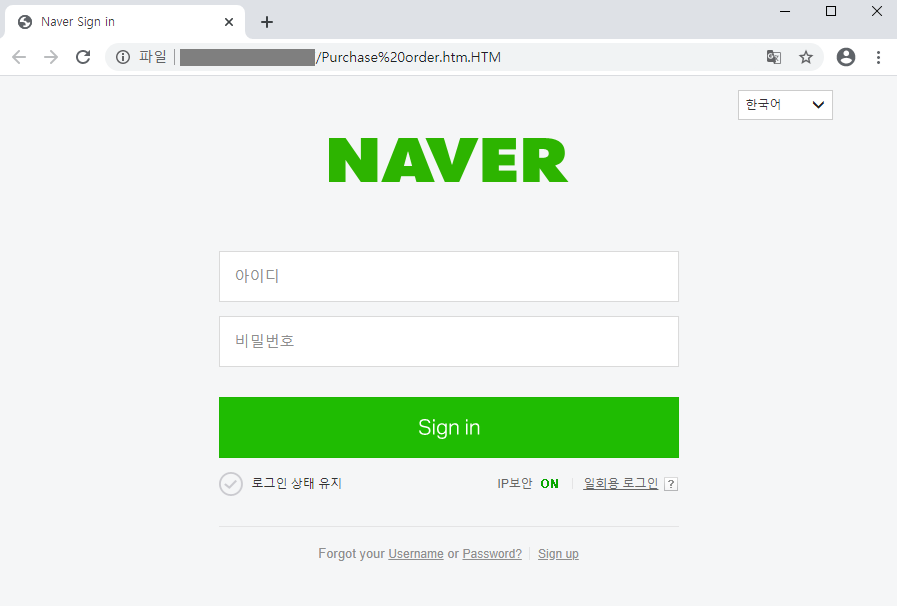

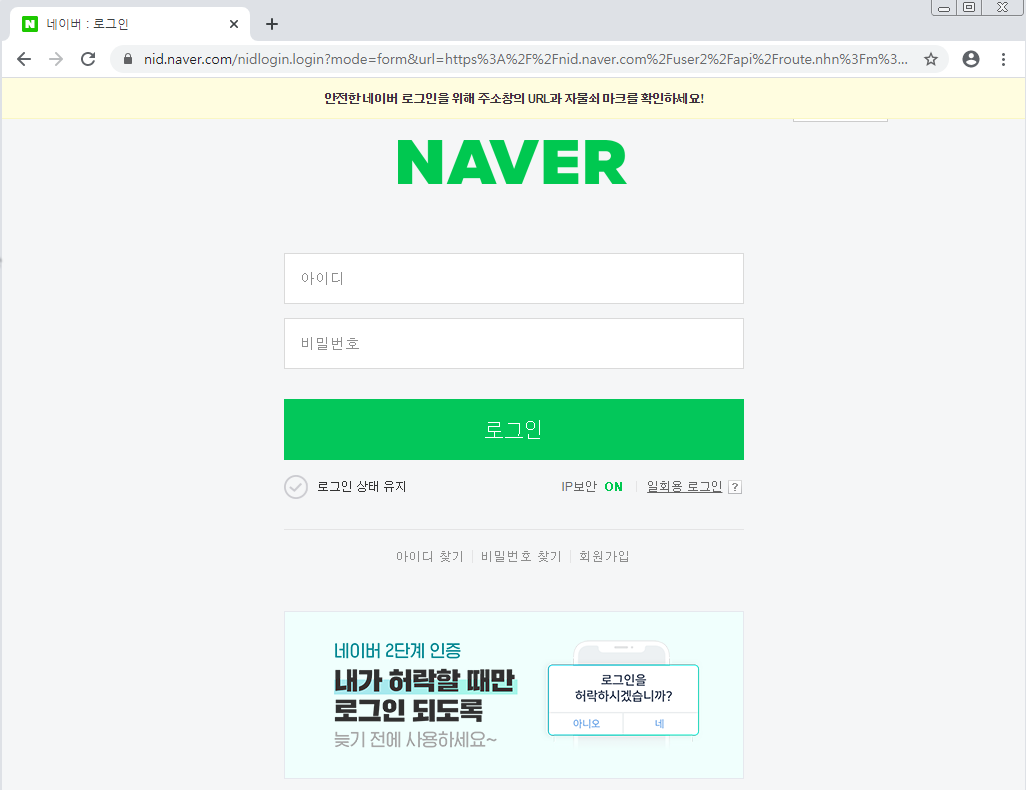

첨부된 파일(HTML)을 실행시 아래와 같이 국내 유명 포털 사이트의 로그인 화면을 확인할 수 있다. 피싱 페이지는 정상 로그인 페이지와 매우 유사하여 사용자들은 큰 의심없이 로그인 시도를 할 수 있으며, 계정 정보를 입력 후 로그인을 진행하게 되면 아래 서버로 정보가 유출된다.

- 정보 유출 주소 (1) : hxxps://www.darkgamergeek.com/wap/twitchy/twitchy/hector/play.php

- 정보 유출 주소 (2) : hxxps://leilamarsh.com/arith/set1.php

계정 정보를 공격자 서버로 전송 후 정상 로그인 페이지로 연결하기 때문에 사용자는 계정 정보가 탈취되었다는 사실을 알아차리기 어렵다.

국내 사용자를 대상으로 하는 유명 포털 사이트의 계정 탈취 유형이 증가하고 있으므로, 사용자들은 출처가 불분명한 메일 열람시 주의가 필요하며 첨부 파일을 실행하지 않도록 해야한다.

현재 V3 제품에서는 관련 파일 및 URL 에 대하여 아래의 진단명으로 탐지 및 차단하고 있다.

[파일 진단]

- Phishing/HTML.Generic (2020.07.08.04)

- Phishing/EML.Attach (2020.07.08.04)

[URL 차단]

'악성코드 정보' 카테고리의 다른 글

| 링크 개체를 이용한 악성 한글문서(HWP) 주의 - 코인업체 사칭 (0) | 2020.07.14 |

|---|---|

| ASEC 주간 악성코드 통계 ( 20200706 ~ 20200712 ) (0) | 2020.07.14 |

| 영화 '결백' 동영상 파일(*.AAC)로 위장하여 유포되는 백도어 (1) | 2020.07.07 |

| 국가기관(@knps.or.kr) 대상으로 피싱메일 유포 중 (0) | 2020.07.07 |

| ASEC 주간 악성코드 통계 ( 20200629 ~ 20200705 ) (0) | 2020.07.07 |

댓글