2010년 7월 5일 새벽 3시경부터 국내 유명 포털 사이트 엑티브엑스(ActiveX) 매니저로 위장한 악성코드가 유포되고 있어 사용자의 주의가 필요하다.

해당 악성코드는 국내 모 포털업체에서 정상적으로 디지털 서명을 한 파일인 것처럼 교묘하게 위장하고 있어 사용자로 하여금 별다른 의심 없이 해당 파일을 설치하게끔 유도하고 있다.

윈도우 탐색기를 통해 파일에 대한 디지털 서명 정보를 확인 하면 연대서명이 되어 있지 않아도 디지털 서명이 유효하다고 나오기 때문에 주의가 필요하다. 그리고 디지털 서명 정보를 확인할 때는 반드시 연대 서명이 정상적으로 되어 있는지를 같이 확인해야 한다.

국내 모 포털 업체에서 정상적으로 디지털 서명을 하여 배포하는 파일의 이름은 아래 그림과 같이 ****ActiveX.dll 이나 악성코드는 ****ActiveMgr.dll 이란 이름으로 윈도우 폴더(C:\Windows) 아래에 생성된다.

현재까지 악성코드가 정상 파일처럼 위장했던 파일 이름들은 다음과 같다.

해당 악성코드가 PC에 감염 되면 사용자에 의해 웹브라우저가 실행될 때 마다 일본에 있는 C&C 서버와 통신하여 특정 명령이 전달 될 경우 또 다른 악성코드들을 다운로드 하여 실행하도록 되어 있다.

해당 악성코드의 내부 코드 일부분을 살펴 보면 특정 조건에 의해 URLDownloadToFileA 함수를 이용하여 파일을 다운로드 한 후 ".EXE" 확장자를 추가하여 파일을 생성한 후 CreateProcessA 함수를 호출해 해당 다운로드 된 파일들을 실행하도록 한다.

현재까지 ASEC에서 파악한 바로는 C&C 서버의 위치는 국내가 아닌 일본에 위치한 것으로 파악하고 있다.

해당 악성코드 유포자는 일본에 존재하는 C&C 서버를 위장하기 위해 해당 서버의 IP를 통해 접속하게 될 경우에는 국내에 있는 특정 업체의 홈페이지 화면을 보여주어 정상적인 웹 사이트로 위장하고 있었다.

실제로 국내 웹 사이트의 HTML 소스와 이미지 등을 일본에 있는 C&C서버로 옮겨 놓아 메인 화면이 실제 국내 업체와 동일하게 나타나도록 하였으나 공지사항을 클릭해 보면 실제 서버로 링크는 걸지 않아 페이지 없음으로 나온다.

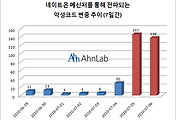

현재까지 발견된 해당 악성코드의 확산도를 ASD(AhnLab Smart Defense)의 데이터베이스를 통해 살펴 보면 아래와 같은 수치로 유포 중인 것으로 알 수 있다.

2010년 7월 5일 새벽 3시경에 발견된 악성코드는 현재까지 2,144 대 PC에서 탐지 로그가 확인되었으며 이는 V3Lite 사용자중 ASD 기능을 사용하고 있는 PC에서 수집된 정보이며 탐지 로그를 전송하지 않는 V3 제품 사용자나 해당 제품을 설치하지 않은 PC까지 고려한다면 이보다 많은 PC에서 감염 되었을 것으로 추정된다.

현재 V3제품에서는 Dropper/Pwstealer.105448와 Win-Trojan/Pwstealer.64488 진단명(2010.07.05.00) 으로 해당 악성코드들에 대한 진단 및 치료가 가능하다.

1. 마이크로소프트 업데이트 웹 사이트를 통해 시스템에 설치된 윈도우 운영체제, 인터넷 익스플로러 및 오프스 제품에 존재하는 취약점을 제거하는 보안 패치를 모두 설치한다.

2. 자주 사용하는 컴퓨터 시스템에는 V3 365 클리닉과 같은 방화벽과 백신이 포함되어 있는 통합 보안 제품을 반드시 설치한다.

3. 웹 브라우저 또는 웹 사이트 링크를 통해 유포되는 악성코드의 감염을 예방하기 위해 사이트가드(SiteGuard)와 같은 웹 브라우저 보안 소프트웨어 를 같이 설치하는 것이 중요하다.

4. 사용중인 컴퓨터 시스템에 설치된 백신을 항상 최신 엔진으로 업데이트 하고 실시간 감시를 켜두는 것이 중요하다.

5. 전자 메일에 첨부파일이 존재 할 경우 실행 하지 않도록 주의 하며 저장후 최신 엔진으로 업데이트된 백신을 통해 먼저 검사를 한 후 실행 하도록 한다.

6. 전자 메일에 존재하는 의심스런 웹 사이트 링크는 클릭하지 않는다.

해당 악성코드는 국내 모 포털업체에서 정상적으로 디지털 서명을 한 파일인 것처럼 교묘하게 위장하고 있어 사용자로 하여금 별다른 의심 없이 해당 파일을 설치하게끔 유도하고 있다.

윈도우 탐색기를 통해 파일에 대한 디지털 서명 정보를 확인 하면 연대서명이 되어 있지 않아도 디지털 서명이 유효하다고 나오기 때문에 주의가 필요하다. 그리고 디지털 서명 정보를 확인할 때는 반드시 연대 서명이 정상적으로 되어 있는지를 같이 확인해야 한다.

국내 모 포털 업체에서 정상적으로 디지털 서명을 하여 배포하는 파일의 이름은 아래 그림과 같이 ****ActiveX.dll 이나 악성코드는 ****ActiveMgr.dll 이란 이름으로 윈도우 폴더(C:\Windows) 아래에 생성된다.

현재까지 악성코드가 정상 파일처럼 위장했던 파일 이름들은 다음과 같다.

****ActiveMgr.dll

****Active.dll

****ActiveX.dll (정상파일과 동일 이름)

****BGMPlayer.dll

****CafeOn.dll

****Keysec.dll

****LoginHelper.dll

****Security.dll

notice.dll

XecureWeb.dll (정상파일과 동일 이름)

XecureWebSecurity.dll

****Active.dll

****ActiveX.dll (정상파일과 동일 이름)

****BGMPlayer.dll

****CafeOn.dll

****Keysec.dll

****LoginHelper.dll

****Security.dll

notice.dll

XecureWeb.dll (정상파일과 동일 이름)

XecureWebSecurity.dll

해당 악성코드가 PC에 감염 되면 사용자에 의해 웹브라우저가 실행될 때 마다 일본에 있는 C&C 서버와 통신하여 특정 명령이 전달 될 경우 또 다른 악성코드들을 다운로드 하여 실행하도록 되어 있다.

해당 악성코드의 내부 코드 일부분을 살펴 보면 특정 조건에 의해 URLDownloadToFileA 함수를 이용하여 파일을 다운로드 한 후 ".EXE" 확장자를 추가하여 파일을 생성한 후 CreateProcessA 함수를 호출해 해당 다운로드 된 파일들을 실행하도록 한다.

현재까지 ASEC에서 파악한 바로는 C&C 서버의 위치는 국내가 아닌 일본에 위치한 것으로 파악하고 있다.

해당 악성코드 유포자는 일본에 존재하는 C&C 서버를 위장하기 위해 해당 서버의 IP를 통해 접속하게 될 경우에는 국내에 있는 특정 업체의 홈페이지 화면을 보여주어 정상적인 웹 사이트로 위장하고 있었다.

실제로 국내 웹 사이트의 HTML 소스와 이미지 등을 일본에 있는 C&C서버로 옮겨 놓아 메인 화면이 실제 국내 업체와 동일하게 나타나도록 하였으나 공지사항을 클릭해 보면 실제 서버로 링크는 걸지 않아 페이지 없음으로 나온다.

현재까지 발견된 해당 악성코드의 확산도를 ASD(AhnLab Smart Defense)의 데이터베이스를 통해 살펴 보면 아래와 같은 수치로 유포 중인 것으로 알 수 있다.

2010년 7월 5일 새벽 3시경에 발견된 악성코드는 현재까지 2,144 대 PC에서 탐지 로그가 확인되었으며 이는 V3Lite 사용자중 ASD 기능을 사용하고 있는 PC에서 수집된 정보이며 탐지 로그를 전송하지 않는 V3 제품 사용자나 해당 제품을 설치하지 않은 PC까지 고려한다면 이보다 많은 PC에서 감염 되었을 것으로 추정된다.

현재 V3제품에서는 Dropper/Pwstealer.105448와 Win-Trojan/Pwstealer.64488 진단명(2010.07.05.00) 으로 해당 악성코드들에 대한 진단 및 치료가 가능하다.

이러한 다양한 형태로 위장하는 악성코드들의 감염으로 인한 피해를 예방하기 위해서는 다음의 기본 사항들을 숙지 할 필요가 있다.

1. 마이크로소프트 업데이트 웹 사이트를 통해 시스템에 설치된 윈도우 운영체제, 인터넷 익스플로러 및 오프스 제품에 존재하는 취약점을 제거하는 보안 패치를 모두 설치한다.

2. 자주 사용하는 컴퓨터 시스템에는 V3 365 클리닉과 같은 방화벽과 백신이 포함되어 있는 통합 보안 제품을 반드시 설치한다.

3. 웹 브라우저 또는 웹 사이트 링크를 통해 유포되는 악성코드의 감염을 예방하기 위해 사이트가드(SiteGuard)와 같은 웹 브라우저 보안 소프트웨어 를 같이 설치하는 것이 중요하다.

4. 사용중인 컴퓨터 시스템에 설치된 백신을 항상 최신 엔진으로 업데이트 하고 실시간 감시를 켜두는 것이 중요하다.

5. 전자 메일에 첨부파일이 존재 할 경우 실행 하지 않도록 주의 하며 저장후 최신 엔진으로 업데이트된 백신을 통해 먼저 검사를 한 후 실행 하도록 한다.

6. 전자 메일에 존재하는 의심스런 웹 사이트 링크는 클릭하지 않는다.

'악성코드 정보' 카테고리의 다른 글

| 네이트온 메신저로 전파되는 악성코드 대량 유포 (0) | 2011.10.27 |

|---|---|

| HTML 파일이 첨부된 전송 실패 메일로 위장한 스팸 (0) | 2011.10.27 |

| 메일 본문을 이미지로 처리한 악성 스팸 메일 (0) | 2011.10.27 |

| BC카드 이용 대금 명세서로 위장한 악성코드 유포 (0) | 2011.10.27 |

| HTML 파일이 첨부된 페이스북으로 위장한 메일 (0) | 2011.10.27 |

댓글