ASEC 분석팀에서는 ASEC 자동 분석 시스템 RAPIT를 활용하여 알려진 악성코드들에 대한 분류 및 대응을 진행하고 있다. 여기에서는 2020년 6월 1일 월요일부터 2020년 6월 7일 일요일까지 수집된 한 주간의 통계를 정리한다.

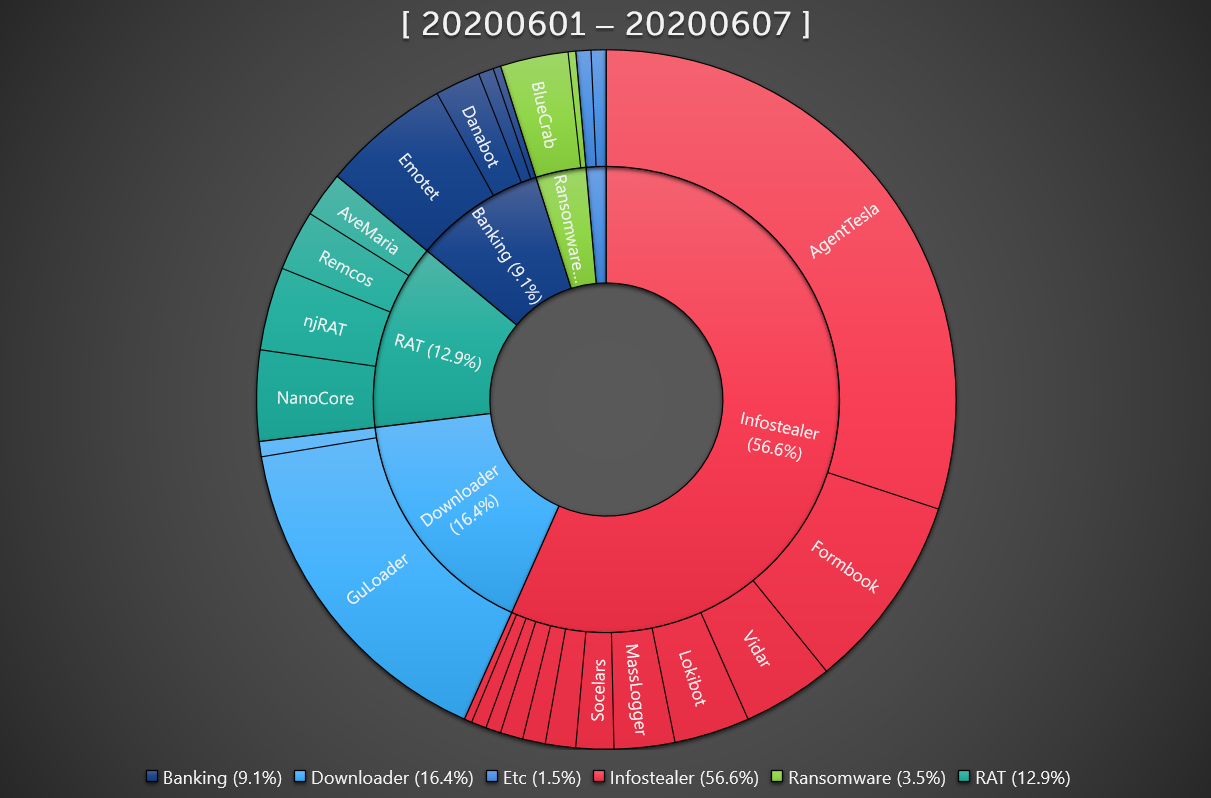

대분류 상으로는 인포스틸러 악성코드가 56.6%로 1위를 차지하였으며, 그 다음으로는 다운로더 악성코드가 16.4%, RAT (Remote Administration Tool) 악성코드가 12.9%를 차지하였다. 뱅킹과 랜섬웨어악성코드는 9.1%, 3.5%로 그 뒤를 따랐다.

Top 1 - AgentTesla

30.1%를 차지하는 AgentTesla는 웹 브라우저, 메일 및 FTP 클라이언트 등에 저장된 사용자 정보를 유출하는 인포스틸러 악성코드이다. 최근 유입되는 샘플들은 수집한 정보 유출 시 아래와 같은 메일 서버 및 사용자 계정들을 이용한다.

- desmaindian[.]com ( 208.91.199[.]223 )

- sender : manan@desmaindian[.]com

- receiver : manan@desmaindian[.]com

- user : manan@desmaindian[.]com

- pw : vU}t****orkO - camutogroups[.]com ( 208.91.199[.]223 )

- sender : rolandluo@camutogroups[.]com

- receiver : rolandluo@camutogroups[.]com

- user : rolandluo@camutogroups[.]com

- pw : AT****%7 - bapipl[.]com ( 208.91.199.224 )

- sender : skc@bapipl[.]com

- receiver : skc@bapipl[.]com

- user : skc@bapipl[.]com

- pw : Bha****23 - bnb-spa[.]com ( 208.91.199.224 )

- sender : inform@bnb-spa[.]com

- receiver : inform@bnb-spa[.]com

- user : inform@bnb-spa[.]com

- pw : }iPx****21aE - goodland[.]com ( 192.145.239.40 )

- sender : hoa.vu@goodland.com[.]vn

- receiver : hoa.vu@goodland.com[.]vn

- user : hoa.vu@goodland.com[.]vn

- pw : GL****456

대부분 스팸 메일을 통해 유포되기 때문에 송장, 선적 서류, 구매 주문서 등의 이름을 갖는다.

- 4th Hire bank slip.exe

- balance_payment.exe

- bl, invoice copies and full set of shipping documents.exe

- Diagram.exe

- pda query - 180397-10-23-18 port agency appointment_pdf.exe

- PO# M26804 copy.pdf.exe

- PO120034-_Order_confirmation.exe

- Purchase order.pdf.exe

- PURCHASE ORDER-131234GD.pdf.exe

- Reconfirm.pdf.exe

- REQUEST FOR QUOTATION-PURCHASE ORDER 977321.exe

- Samples_Order_762367452897602.exe

- shipping_document_&_pl.exe

- Swift_Message_HSBC.exe

- URGENT SUPPLY -QUOTE 0642020.exe

Top 2 - GuLoader

15.7%를 차지하는 GuLoader 는 추가 악성코드를 다운로드하여 실행시키는 다운로더 악성코드이다. 진단을 우회하기 위해 Visual Basic 언어로 패킹되어 있으며 대부분 구글 드라이브를 악용하여 추가 악성코드를 다운로드한다. 탐지를 회피하기 위해 파일 형태가 아니라 메모리 상에 다운로드하며, 다운로드된 파일도 PE가 아닌 인코딩된 형태이다. 이후 메모리 상에서 디코딩되어 실행되는데, 다운로드되는 악성코드로는 Formbook, AgentTesla 같은 인포스틸러 악성코드 및 Remcos, NanoCore와 같은 RAT 악성코드들이 있다.

- https://drive.google[.]com/uc?export=download&id=1rt0eNwtfcUhBRTsYmHkqrpDV7a31kYF3

- https://drive.google[.]com/uc?export=download&id=1DNYY-fNh-7WsTzfYyF70mwT6nnHbvHrz

과거부터 항상 구글 드라이브를 사용하는 것은 아니었지만, 최근에는 구글 드라이브를 사용하지 않는 GuLoader의 비율이 늘어나고 있다.

- http://hosseinsoltani[.]ir/jjjdjd/buildraw_lIMnGp224.bin

- http://baritaco[.]com/build_VZiETVXFTj172.bin

- http://188.165.89[.]80/office_vzdRqVHUd62.bin

대부분 송장(Invoice), 선적 서류(Shipment Document), 구매 주문서(P.O. – Purchase Order) 등으로 위장한 스팸 메일을 통해 유포되기 때문에 파일 이름도 동일하게 위와 같은 이름이 사용된다. 또한 확장자의 경우 pdf, xlsx와 같은 문서 파일이나 .dwg 즉 Auto CAD 도면 파일로 위장한 것들도 다수 존재한다.

- Order.exe

- _088021ord_ # PO.exe

- DOCINV060220_pdf.exe

- GLOBEX SOA_PDF.exe

- Images and drawings.exe

- INVOICE_28042020.exe

- invoice_for_po04ty-check.exe

- list.dwg.exe

- New Order for May 3777181810020726.exe

- new_order_#063310_nazir_and_sons_co_pdf.exe

- Order#121099.exe

- original_shipment_documents_waybill_pdf.exe

- PO#12108.exe

- PO20032504-0327.exe

- Proforma_Invioce_#00190.exe

- QUOTE.exe

- REVISED ORDER.exe

- scanned_order.scr.exe

- Second-Hand Equipment.scr.exe

해당 기간 동안 접수된 GuLoader 악성코드들 중에는 국내 타겟으로 사양서, 발주서 등과 같은 한글 이름의 유포 파일명도 확인된다.

- 사양서_HT_20200604.exe

- 유***테크-발주서 송부의건.exe

Top 3 - Formbook

Formbook은 인포스틸러 악성코드로서 9.1%를 차지하고 있다. 다른 인포스틸러 악성코드들과 동일하게 대부분 스팸 메일을 통해 유포되며 유포 파일명도 유사하다. 최근에는 국내 타겟으로 추정되는 한글 경로가 포함되는 파일들도 확인되었다.

- IMAGE001.exe

- PO200600036),xls.exe

- CEVA-280520 _TT_REMIT-COPY.IM

- New Inquiry 85967849FG.exe

- 9789050_PDF.exe

- PO06012020.exe

- tbn_63_tbn_58_pdf.exe

- Invoice_(5).exe

- 원본 도면\**기계\21426.exe

- 발주서(bk),xlsx (1)\21426.exe

Formbook 악성코드는 현재 실행 중인 정상 프로세스인 explorer.exe 및 system32 경로에 있는 또 다른 정상 프로세스에 인젝션함에 따라 악의적인 행위는 정상 프로세스에 의해 수행된다. 웹 브라우저의 사용자 계정 정보 외에도 키로깅, Clipboard Grabbing, 웹 브라우저의 Form Grabbing 등 다양한 정보를 탈취할 수 있다.

Top 4 - Emotet

5.9%를 차지하는 Emotet은 뱅킹 악성코드이며 현재 기준 국내보다는 해외를 타겟으로 한다. 기본적으로 설치되는 형태는 추가적인 기능이 없는 다운로더라고 할 수 있으며, 시스템에 설치된 이후 추가 모듈 또는 추가 악성코드를 다운로드할 수 있다.

추가 모듈로는 웹 브라우저 및 메일 계정 정보 등 사용자 정보 탈취 모듈들과 공유 폴더 등을 이용한 전파 모듈이 있다. 다운로드되는 악성코드로는 Dridex, Trickbot 등 또 다른 뱅킹 악성코드들을 다운로드할 수 있다.

Top 5 - Vidar

4.2%를 차지하는 Vidar도 대표적인 인포스틸러 / 다운로더 악성코드이다. Vidar는 웹 브라우저, FTP, 코인 지갑 주소, 스크린샷 등의 인포스틸러 기능 외에도 추가 악성코드를 다운로드 할 수 있는 기능이 존재한다.

아래의 블로그 처럼 주기적으로 국내 사용자 타겟의 스팸 메일로 유포 중이며, 스팸 메일의 첨부 파일에 존재하는 압축 파일 내부에 다른 랜섬웨어와 함께 존재하는 것이 특징이다.

https://ahnlabasec.tistory.com/1316

[주의] 이력서와 공정거래위원회를 사칭한 악성코드 유포

ASEC 분석팀은 5월 6일 이력서와 공정거래위원회를 사칭한 악성코드가 다수 유포됨을 확인하였다. 해당 악성코드는 첨부파일 형태로 유포되는 악성코드이며 하나의 압축파일에 파일명은 유사하�

asec.ahnlab.com

이외에도 최근에는 윈도우 정품 인증 툴인 KMSAuto 인스톨러로 위장하여 유포 중이다.

https://ahnlabasec.tistory.com/1330

[주의] KMSAuto 인증 툴을 위장하여 유포 중인 Vidar 인포스틸러

ASEC 분석팀은 최근 Vidar 인포스틸러 악성코드가 KMSAuto, KMSPico 인증 툴을 위장한 악성코드들을 통해 유포 중인 것을 확인하였다. 사용자들은 윈도우 정품 인증을 목적으로 인증 툴을 사용하지만 ��

asec.ahnlab.com

해당 기간 동안 사용된 C&C 주소는 다음과 같다.

- http://phantasmaga[.]com

- http://bigbrozz[.]com

- http://buncks[.]com

ETC - njRAT

njRAT은 키로깅을 포함한 정보 유출 외에도 공격자의 명령을 수행할 수 있는 RAT 악성코드로서 위의 Top 5 순위에는 없지만 3.8%를 차지한다. 최근 수집되는 njRAT들은 대부분 특정 국산 무료 도메인 서비스에서 kro.kr나 p-e.kr와 같은 도메인 주소를 활용하여 악성 C2 서버 주소를 얻어온다.

- Dok.kro[.]kr:5553

- jungbin246.kro[.]kr:1

- fzkkup200.kro[.]kr:1

njRAT은 대부분 웹 하드나 토렌트를 통해 정상 파일로 위장하여 유포 중이다. 유포 시 위장하는 대상으로는 게임 핵이나 기프트카드 생성기와 같은 불법 프로그램이 다수 존재하며, 이 외에도 불법 공유 게임들에 포함되어 유포되는 경우가 많다.

- 암살자 **네\d3dcompiler_46.dll

- 견습**와 **의 보물ver1.0\d3dcompiler_46.exe

- 몬스터 *** 테이머즈!\d3dcompiler_46.exe

- 오**타 드래곤\gΑme.exe

'악성코드 정보' 카테고리의 다른 글

| ASEC 주간 악성코드 통계 ( 20200608 ~ 20200614 ) (0) | 2020.06.15 |

|---|---|

| [주의] NSIS 형태로 유포 중인 이력서 위장 Makop 랜섬웨어 (0) | 2020.06.12 |

| [주의] KMSAuto 인증 툴을 위장하여 유포 중인 Vidar 인포스틸러 (0) | 2020.06.04 |

| 국내 학술대회 시즌을 노린 한글문서(HWP) 악성코드 유포 중 (0) | 2020.06.04 |

| 드론(무인항공기) 현황 내용의 한글(*.HWP) 악성코드 유포 중 (0) | 2020.06.02 |

댓글