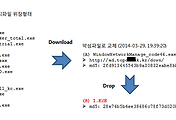

2014년 7월 31일 US CERT는 포스 시스템(Pos system)을 노린 악성코드 Backoff에 대해 경고했다.

보고서에 따르면 2013년 10월부터 2014년 7월까지 활동했다고 한다.

안랩에서는 관련 악성코드 변형을 확인하던 중 보고서에 언급되지 않은 변형을 발견했다.

Backoff는 악성코드 내 버전 정보를 포함하고 있으며 ‘1.56 wed’와 ‘1.57 NEWGRUP’ 버전이 추가 발견되었다.

악성코드에 감염 되면 다음 위치에 오라클 자바(Oracle Java)로 가장한 악성코드를 생성한다.

%USERPROFILE%\application data\oraclejava\javaw.exe |

또 104.28.25.xxx:80, 81.4.111.xxx:80와 통신한다.

V3 제품군에서는 Trojan/Win32.Backoff로 진단된다.

관련 샘플의 MD5는 다음과 같다.

0b464c9bebd10f02575b9d9d3a771db3

d0f3bf7abbe65b91434905b6955203fe

'악성코드 정보' 카테고리의 다른 글

| V3 모바일, 만점으로 AV-TEST 글로벌 인증 10회 연속 획득 (0) | 2014.09.04 |

|---|---|

| 링크트인 피싱 메일 발견 (0) | 2014.08.28 |

| 국가 재난을 악용한 ‘세월호’ 스미싱 그리고 피싱 (2) | 2014.05.13 |

| 뱅킹악성코드에 포함된 DDoS 공격기능 ('Gh0st' 3.75 버전) (0) | 2014.04.03 |

| 정상 설치파일 위장한 'CyberGate RAT' 원격제어 악성코드 감염 (0) | 2014.03.28 |

댓글