1. 서론

최근 허위백신으로 인하여 피해가 다수 발생하고 있어 증상 및 임시 조치 방법을 소개하고자 해당 내용을 작성 합니다.

2. 증상

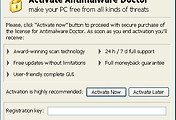

해당 악성코드에 감염이 되면 아래와 같은 허위 백신이 실행되며 허위로 악성코드를 진단하여 결제를 유도하게 됩니다.

[그림1. 허위백신이 실행된 화면]

[그림1. 허위백신이 실행된 화면]

위 이미지에서는 AntiVirus XP 2010 이지만 아래와 같이 다수의 이름이 존재합니다.

[그림2. 허위백신이 실행된 화면]

[그림2. 허위백신이 실행된 화면]

감염 시 인터넷 익스플로러를 실행하여 특정 사이트를 접속할 경우 아래와 같은 화면이 나타나며 역시 허위로 악성코드를 진단하는 화면을 확인하실 수 있습니다. 혹은 원하는 페이지가 열리지 않으며 악성코드 진단 관련 화면이 나타나 웹서핑을 방해하는 경우도 발생합니다.

[그림3. 웹사이트 접속 시 허위백신이 실행된 화면]

[그림3. 웹사이트 접속 시 허위백신이 실행된 화면]

3. 조치 방법

현재 해당 허위 백신이 실행이 되면 확인된 바로는 아래와 같은 파일을 생성 하게 됩니다.

따라서 위에 안내해 드리는 파일을 삭제를 우선 합니다. 삭제 방법은 위 경로를 찾아가 삭제를 하시기 바랍니다. 만약 삭제가 안된다면 현재 실행중인 경우 삭제가 안될수도 있으니 [Ctrl + Alt + Del] 키를 눌러 [작업 관리자]를 실행시킨 후 av.exe 혹은 ave.exe를 찾아 선택 후 아래에 있는 [프로세스 끝내기] 버튼을 눌러 끝낸 후 삭제를 하시기 바랍니다.

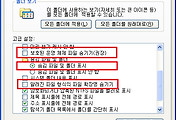

[그림4. 삭제가 안될 경우 프로세스를 종료 하는 방법]

[그림4. 삭제가 안될 경우 프로세스를 종료 하는 방법]

삭제를 한 후 레지스트리 값을 수정하지 않은채로 프로그램을 실행할 경우 아래와 같이 연결프로그램 창이 나타나게 됩니다. 따라서 아래 안내해 드리는 레지스트리 치료 전용백신을 이용하여 수정되는 레지스트리를 모두 조치하시기 바랍니다.

[그림5. 파일 삭제 후 레지스트리 값 수정을 하지 않을 경우 나타나는 화면]

[그림5. 파일 삭제 후 레지스트리 값 수정을 하지 않을 경우 나타나는 화면]

4. 예방 방법

1. 스팸 메일을 통한 전파

- 메일 열람 시 확인되지 않은 발신자에게서 온 메일에 포함된 첨부파일은 실행하지 않도록 합니다. 그리고 최근 PDF 취약점을 이용한 악성코드가 유행하고 있어 첨부파일의 확장자가 EXE가 아니더라도 열람을 하지 않는 것을 권장 드립니다.

2. Adobe 관련 프로그램 보안 업데이트

- PDF 파일 및 Flash 취약점을 이용하여 해당 악성코드가 전파되기도 합니다. PDF 파일 관련 취약점은 아래 주소를 참고하시어 업데이트 하시기 바랍니다.

http://core.ahnlab.com/104

3. Microsoft Windows 보안 취약점을 통한 감염

- 윈도우 보안 취약점을 이용하여 악성코드에 감염이 되는 경우도 많습니다. 따라서 윈도우 보안 업데이트를 꼭! 하여 미연에 예방하도록 합니다. 업데이트 방법은 인터넷 익스플로러 실행 후 메뉴에서 [도구] - [Windows Update] 를 선택하여 업데이트를 하도록 합니다.

5. 기타

위 안내해 드리는 내용은 완벽한 조치 방법은 아니며 연결 프로그램 창이나 기타 불편을 겪는 사용자를 위한 내용입니다. 완벽한 치료를 위해서는 V3 제품을 이용하여 검사 및 치료를 권장해 드립니다.

OS 별 허위 백신 목록 출처 : http://blogs.technet.com/mmpc/archive/2010/03/09/win32-fakerean-is-33-rogues-in-1.aspx

최근 허위백신으로 인하여 피해가 다수 발생하고 있어 증상 및 임시 조치 방법을 소개하고자 해당 내용을 작성 합니다.

2. 증상

해당 악성코드에 감염이 되면 아래와 같은 허위 백신이 실행되며 허위로 악성코드를 진단하여 결제를 유도하게 됩니다.

위 이미지에서는 AntiVirus XP 2010 이지만 아래와 같이 다수의 이름이 존재합니다.

| Windows 7 | WIndows Vista | Windows XP |

| Win 7 Internet Security 2010 Win 7 Internet Security Win 7 Antivirus Pro 2010 Win 7 Antivirus Pro Win 7 Antivirus 2010 Win 7 Antivirus Win 7 Defender 2010 Win 7 Guardian Win 7 Guardian 2010 Antivirus Win 7 2010 Win 7 Antispyware 2010 |

Vista Internet Security 2010 Vista Internet Security Vista Antivirus Pro 2010 Vista Antivirus Pro Vista Antivirus 2010 Vista Antivirus Vista Defender 2010 Vista Guardian Vista Guardian 2010 Antivirus Vista 2010 Vista Antispyware 2010 |

XP Internet Security 2010 XP Internet Security XP Antivirus Pro 2010 XP Antivirus Pro XP Antivirus 2010 XP Antivirus XP Defender 2010 XP Guardian XP Guardian 2010 Antivirus XP 2010 XP Antispyware 2010 |

[표1. 운영체제 별로 나타나는 허위 백신 이름 목록]

감염 시 인터넷 익스플로러를 실행하여 특정 사이트를 접속할 경우 아래와 같은 화면이 나타나며 역시 허위로 악성코드를 진단하는 화면을 확인하실 수 있습니다. 혹은 원하는 페이지가 열리지 않으며 악성코드 진단 관련 화면이 나타나 웹서핑을 방해하는 경우도 발생합니다.

3. 조치 방법

현재 해당 허위 백신이 실행이 되면 확인된 바로는 아래와 같은 파일을 생성 하게 됩니다.

[파일 생성]

C:\Documents and Settings\ByJJoon\Local Settings\Application Data\av.exe

C:\Documents and Settings\ByJJoon\Local Settings\Application Data\ave.exe

[레지스트리 변경]

HKEY_CLASSES_ROOT\.exe (변경)

기본값 : exefile, 변경값 : ***file

HKEY_CLASSES_ROOT\SECFILE (생성)

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\.exe (변경)

기본값 : exefile, 변경값 : ***file

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\SECFILE (생성)

C:\Documents and Settings\ByJJoon\Local Settings\Application Data\av.exe

C:\Documents and Settings\ByJJoon\Local Settings\Application Data\ave.exe

[레지스트리 변경]

HKEY_CLASSES_ROOT\.exe (변경)

기본값 : exefile, 변경값 : ***file

HKEY_CLASSES_ROOT\SECFILE (생성)

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\.exe (변경)

기본값 : exefile, 변경값 : ***file

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\SECFILE (생성)

따라서 위에 안내해 드리는 파일을 삭제를 우선 합니다. 삭제 방법은 위 경로를 찾아가 삭제를 하시기 바랍니다. 만약 삭제가 안된다면 현재 실행중인 경우 삭제가 안될수도 있으니 [Ctrl + Alt + Del] 키를 눌러 [작업 관리자]를 실행시킨 후 av.exe 혹은 ave.exe를 찾아 선택 후 아래에 있는 [프로세스 끝내기] 버튼을 눌러 끝낸 후 삭제를 하시기 바랍니다.

삭제를 한 후 레지스트리 값을 수정하지 않은채로 프로그램을 실행할 경우 아래와 같이 연결프로그램 창이 나타나게 됩니다. 따라서 아래 안내해 드리는 레지스트리 치료 전용백신을 이용하여 수정되는 레지스트리를 모두 조치하시기 바랍니다.

4. 예방 방법

1. 스팸 메일을 통한 전파

- 메일 열람 시 확인되지 않은 발신자에게서 온 메일에 포함된 첨부파일은 실행하지 않도록 합니다. 그리고 최근 PDF 취약점을 이용한 악성코드가 유행하고 있어 첨부파일의 확장자가 EXE가 아니더라도 열람을 하지 않는 것을 권장 드립니다.

2. Adobe 관련 프로그램 보안 업데이트

- PDF 파일 및 Flash 취약점을 이용하여 해당 악성코드가 전파되기도 합니다. PDF 파일 관련 취약점은 아래 주소를 참고하시어 업데이트 하시기 바랍니다.

http://core.ahnlab.com/104

3. Microsoft Windows 보안 취약점을 통한 감염

- 윈도우 보안 취약점을 이용하여 악성코드에 감염이 되는 경우도 많습니다. 따라서 윈도우 보안 업데이트를 꼭! 하여 미연에 예방하도록 합니다. 업데이트 방법은 인터넷 익스플로러 실행 후 메뉴에서 [도구] - [Windows Update] 를 선택하여 업데이트를 하도록 합니다.

5. 기타

위 안내해 드리는 내용은 완벽한 조치 방법은 아니며 연결 프로그램 창이나 기타 불편을 겪는 사용자를 위한 내용입니다. 완벽한 치료를 위해서는 V3 제품을 이용하여 검사 및 치료를 권장해 드립니다.

OS 별 허위 백신 목록 출처 : http://blogs.technet.com/mmpc/archive/2010/03/09/win32-fakerean-is-33-rogues-in-1.aspx

'조치 가이드' 카테고리의 다른 글

| Antimalware Doctor (가짜백신) 조치가이드 (9) | 2010.05.10 |

|---|---|

| Autorun 관련 악성코드 조치 가이드! (83) | 2010.05.10 |

| Microsoft 3월 보안 패치 (1) | 2010.03.10 |

| Win32/Bredolab 류로 인한 네트워크 트레픽 유발 가이드 (4) | 2010.02.09 |

| 게임 계정 탈취. OnlineGameHack [Cyban] 조치가이드 (10) | 2010.01.14 |

v3curereg.com

v3curereg.com

댓글