2012년 7월 21일 일본 국내 언론들을 통해 "Finance Ministry reveals 2010-2011 computer virus; info leak feared" 일본 재무성에서 2010년에서 2011년 2년 사이에 감염된 악성코드가 발견되었으며, 이로 인해 내부 정보가 유출 되었을 것으로 추정된다는 기사가 공개 되었다.

ASEC에서는 해당 침해 사고와 관련한 추가적인 정보와 관련 악성코드를 확인하는 과정에서 해당 침해 사고와 관련된 악성코드를 확보하게 되었으며, 해당 악성코드는 약 1년 전인 2011년 9월 경에 발견된 것으로 파악하고 있다.

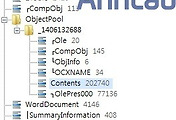

이번에 파악된 악성코드가 실행되면 해당 파일이 실행된 동일한 경로에 다음 파일을 생성하고, 정상 시스템 프로세스인 explorer.exe에 스레드로 인젝션하게 된다.

C::\[악성코드 실행 경로]\tabcteng.dll (114,688 바이트)

그리고 다음 레지스트 경로에 키 값을 생성하여 감염된 시스템이 재부팅하더라도 자동 실행 되도록 구성하게 된다.

HKLM\SYSTEM\ControlSet001\Services\Netman\Parameters\ServiceDll

"C:\[악성코드 실행 경로]\tabcteng.dll"

감염된 시스템에 존재하는 인터넷 익스플로러(Internet Explorer)의 실행 파일 iexplorer.exe를 실행 시켜 HTTP로 외부에 존재하는 시스템으로 접속을 시도하나 테스트 당시에는 정상 접속이 되지 않았다.

이 번 일본 재무성 침해 사고와 관련된 악성코드는 전형적인 백도어 형태의 악성코드로 실질적 악의적인 기능들은 생성된 tabcteng.dll (114,688 바이트) 에 의해 이루어지게 된다.

키보드 입력 가로채는 키로깅(Keylogging)

파일 생성 및 삭제

폴더 생성 및 삭제

운영 체제 정보

MAC 어드레스, IP, 게이트웨이(Gateway), WINS 서버 및 DNS 서버 주소

메모리, 하드 디스크 및 CPU 등 하드웨어 정보

생성되어 있는 사용자 계정들 정보

위와 같은 악의적인 기능들을 미루어 볼 때 해당 악성코드는 감염된 시스템을 거점으로 내부 네트워크의 다양한 정보들을 수집하기 위해 제작된 것으로 추정된다.

이 번에 알려진 일본 재무성 침해 사고 관련 악성코드는 V3 제품군에서 다음과 같이 진단한다.

Dropper/Win32.Agent

Trojan/Win32.Agent

'악성코드 정보' 카테고리의 다른 글

| 오라클 자바 JRE 7 제로 데이 취약점 악용 악성코드 유포 (0) | 2012.08.29 |

|---|---|

| 이메일을 이용한 어도비 CVE-2009-0927 취약점 악성코드 유포 (0) | 2012.08.22 |

| 사우디아라비아 정유 업체를 공격한 Disttrack 악성코드 (0) | 2012.08.20 |

| 어도비 플래쉬 플레이의 CVE-2012-1535 취약점 악용 악성코드 (2) | 2012.08.16 |

| YSZZ 스크립트 악성코드의 지속 발견 (0) | 2012.08.14 |

댓글