2009년 10월 30일에서 11월 2일까지 해외 일부 지역에서 다양한 형태의 사회 공학 기법을 악용하여 감염을 시도한 SpamBot 악성코드가 발견되었다는 보고가 있었다.

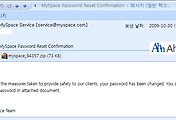

이 번에 알려진 SpamBot 변형들은 트렌드마이크로(TrendMicro)에서 알린 바와 같이 직장 상사로 위장하여 첨부 파일을 실행하도록 유도한 형태가 존재하였으며 이외에 연인의 사진으로 위장한 사례도 발견되었다.

* 메일 제목

get back to my office for more details 또는 Hello Darling

* 메일 본문

Please read the attached letter and get back to my office for more details to proceed further.

Thanks and have a very nice day.

또는

Hi, how are you? My photos Which I promised in attached file

위와 같은 전자 메일 형태에 첨부 파일로는 ZIP으로 압축된 파일들인 info.zip 또는 photo.zip 이 첨부되어 있으며 해당 압축 파일들의 압축을 해제하면 info.exe(28,160 바이트) 또는 photo.exe (32,768 바이트) 파일들이 생성된다.

해당 악성코드들이 실행 되면 윈도우 시스템 폴더(c:\windows\system32)에 reader_s.exe 라는 파일을 생성하고 정상 시스템 프로세스인 svchost.exe의 메모리 일부 영역에 자신의 코드를 덮어 쓰게 된다.

이러한 방식으로 해당 svchost.exe를 이용하여 성인 약품 광고가 포함되어 있는 스팸 메일들을 무작위로 발송하게 되는 증상을 유발하게 된다.

V3 제품군에서는 해당 악성코드를 다음과 같이 진단한다.

Win-Trojan/SpamBot.28160

Win-Trojan/Cutwail.32768

전자 메일을 통해 유포되는 악성코드의 감염을 예방하기 위해서는 다음의 사항들을 숙지하는 것이 중요하다

1. 안티스팸 솔루션 도입을 통해 스팸 및 악의적인 전자 메일의 유입을 최소화 하도록 한다.

2. 메일을 보낸 사람이 잘 알지 못 하는 사람일 경우 가급적 메일을 열지 말고 삭제하는 것이 좋다.

3. 사용중인 컴퓨터 시스템에 백신을 설치하고 실시간 감시를 켜두는 것이 중요하다.

4. 전자 메일에 첨부파일이 존재 할 경우 실행 하지 않도록 주의 하며 저장후 최신 엔진으로 업데이트된 백신을 통해 먼저 검사를 한 후 실행 하도록 한다.

5. 전자 메일에 존재하는 의심스런 웹 사이트 링크는 클릭하지 않는다.

6. 악성코드의 감염을 예방하기 위해 사용하는 컴퓨터 시스템의 윈도우, 인터넷 익스플로러 및 오피스 제품 등에 존재하는 취약점을 제거하는 보안 패치를 모두 설치 하도록 한다.

'악성코드 정보' 카테고리의 다른 글

| 에프시큐어 2009년 보안 위협 동향 분석 (0) | 2011.10.25 |

|---|---|

| 할로윈 축하 카드 메일로 위장한 Prolaco 웜 (0) | 2011.10.25 |

| 국내에 페이스북 암호 변경 요청 메일로 위장한 Zbot 변형 유포 (0) | 2011.10.25 |

| 국내에 마이스페이스 암호 변경 요청 메일로 위장한 Zbot 변형 유포 (0) | 2011.10.25 |

| 페이스북 암호 변경 요청으로 위장한 Bredolab 변형 (0) | 2011.10.25 |

댓글