현재 자바스크립트 형태(*.js) 로 국내에 유포 중인 GandCrab 의 유포 스크립트 에서 V3 제품 제거와 관련된 코드가 지속적으로 변화 하였는데, 11월 6일 V3 Lite Uninstall 프로그램에 캡차 코드 적용으로 인하여 더 이상 삭제가 불가능 해지자 V3 제품 Uninstall 기능을 제거한 스크립트의 유포가 확인 되었다.

[ 그림 1. Captcha 코드가 적용된 Uninstall 프로그램 ]

변경된 스크립트에서는 %appdata% 경로에 파일을 생성하고 이를 powershell로 로드하는 방식으로 GandCrab을 실행했다.

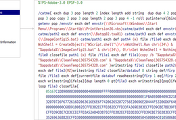

[ 그림 2. 변경된 GandCrab 유포 스크립트 ]

이로 인해 실행되는 Gandcrab의 버전은 v5.0.4 로 이전 유포되던 GandCrab과 동일 하였다.

[ 그림 3. GandCrab v5.0.4 랜섬노트 ]

안랩은 해당 GandCrab이 실행될 경우 아래와 같이 차단 하고 있다.

[ 그림 4. GandCrab 랜섬웨어 행위 차단 (M1996) ]

'악성코드 정보' 카테고리의 다른 글

| GandCrab 랜섬웨어 유포에 사용되는 이메일 주소 (사전예방) (0) | 2018.11.23 |

|---|---|

| [주의] EPS 파일을 이용한 악성 한글 HWP 문서 | 업데이트 필수 (0) | 2018.11.22 |

| 악성 매크로 스크립트를 포함하고 있는 한글 HWP 주의 (0) | 2018.11.19 |

| 이력서를 가장하여 유포중인 GandCrab 랜섬웨어 (2018.11.15) (0) | 2018.11.19 |

| SEON 랜섬웨어 주의 (Fileless 형태) (0) | 2018.11.16 |

댓글