안랩 ASEC은 GandCrab 제작자가 새로운 버전으로 업데이트를 한 것을 포착하였다. 제작자는 어제(9/24)를 기준으로 v5.0으로 업데이트 하였으며 바탕화면과 랜섬노트 그리고 확장자를 KRAB에서 임의의 5자리 문자열로 변경하였다.

[그림-1] GandCrab v5.0 감염 배경화면

GandCrab에 감염 시 배경화면의 위의 그림처럼 변경되며, 2번째 줄에는 사용자의 컴퓨터 이름을 사용한다.

[그림-2] 변경된 랜섬노트

랜섬노트는 v4기준 텍스트 파일(.txt)에서 HTML파일로 변경되었으며 한글을 사용한다. 또한 랜섬노트 파일명도 KRAB-DECRYPT에서 [변경된 임의의 확장자]-DECRYPT로 변경되었다.

[그림-3] 감염된 파일

상기 그림과 같이 파일 감염 시 확장자는 더이상 KRAB을 사용하지 않는다. 앞서 적은 것처럼 임의의 5자리 문자열로 변경된다.

[그림-4] 내부 버전 및 AhnLab 관련 문구

바탕화면과 랜섬노트 뿐만 아니라 내부 버전도 상기 그림과 같이 v5.0으로 변경된 것을 확인할 수 있다. 다만, 이전 버전부터 존재하던 AhnLab 관련 문구는 삭제하거나 변경하지 않았다.

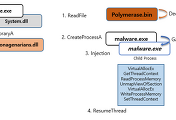

[그림-5] V3 제품 삭제 시도 탐지

상기 그림과 같이 새롭게 변경된 버전 v5.0은 기존과 동일하게 *.js(Java Script) 파일형태로 유포되고 있으며, V3 Lite 제품에 대한 삭제 시도 시 행위탐지 및 차단이 가능하다. 뿐만 아니라 랜섬웨어 파일이 다운로드 되거나 파워쉘(PowerShell)을 통한 파일리스(Fileless) 형태로 실행될 경우에도 V3 랜섬웨어 행위탐지 기법에 의해 차단이 가능하다.

|

JS 파일 |

파일 진단명 |

JS/Gandcrab, JS/GandCrab.S1 |

|

행위 진단명 |

Malware/MDP.Behavior.M2004 | |

|

EXE 파일 |

파일 진단명 |

Trojan/Win32.Gandcrab(2018.09.25.01) |

|

행위 진단명 |

Malware/MDP.Ransom.M1171, Malware/MDP.Connect.M1966 | |

'악성코드 정보' 카테고리의 다른 글

| WMIC를 이용한 V3 Lite 제거기능의 GandCrab v5.0.1 등장 (0) | 2018.10.01 |

|---|---|

| V3 Lite 언인스톨 행위의 변화 (GandCrab v5.0) (0) | 2018.09.27 |

| 사용자 몰래 V3 Lite 언인스톨하는 GandCrab v4.3 (*.js) (1) | 2018.09.20 |

| Nullsoft 설치파일 형태로 유포중인 GandCrab v4.3 (1) | 2018.09.17 |

| .SAVEfiles 확장자로 암호화 하는 신종 랜섬웨어 발견 (0) | 2018.09.11 |

댓글