한국 시각으로 금일인 2014년 1월 10일 미국 마이크로소프트(Microsoft)의 Malware Protection Center에서 "Tackling the Sefnit botnet Tor hazard" 라는 블로그를 공개하였다.

해당 블로그의 내용은 자체적인 전파 기능이 존재하지 않는 Sefnit 트로이목마가 익명 네트워크를 제공하는 토르(Tor) 프로그램에 존재하는 취약점을 악용하여 유포 중에 있으며, 이로 인해 2013년 8월 경부터 토르 네트워크 트래픽이 급격하게 증가하기 시작하였다고 한다.

그리고, Sefnit 트로이목마가 악용하는 취약점이 존재하는 토르(Tor) 프로그램은 0.2.2.35 버전을 포함한 하위 버전들이며, 다음의 취약점들이 악용 대상이 되고 있다.

CVE-2011-2778

Multiple heap-based buffer overflows.

CVE-2010-1676

CVE-2009-0939

Treats incomplete IPv4 addresses as valid causing unknown impact.

CVE-2009-0414

기존에 알려진 일반적인 Sefnit 트로이목마는 자체적인 전파 기능이 존재하지 않으며, 악성코드 제작자 또는 배포자가 설정한 C&C(Command and Control) 서버에 접속하여 공격자 지정한 명령이나 다른 악성코드들을 다운로드 하는 기능 등을 수행하게 된다.

Sefnit 트로이목마가 토르(Tor) 프로그램의 취약점을 악용하는 것이 공개되었다. 그러므로 토르(Tor) 프로그램을 사용하는 개인 사용자들은 토르 프로젝트(Tor Project)에서 제공하는 최신 버전을 사용하것이 좋다. 그리고 일반 기업에서 기업 내부에서 보안 정책을 우회하기 위한 목적으로 사용하는 토르 프로그램이 사용중인지 점검하고, 기업 업무 특성상 토르 프로그램을 사용해야 되는 경우에는 최신 버전을 사용하는 것이 중요하다.

현재까지 알려진 Sefnit 트로이목마 변형들은 최신 엔진으로 업데이트 된 V3 제품 군에서 다음과 같이 진단하고 있다.

Trojan/Win32.Sefnit

Trojan/Win32.Mevade

'악성코드 정보' 카테고리의 다른 글

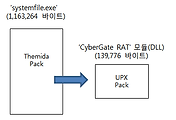

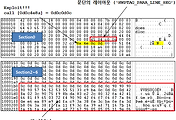

| 정상 설치파일 위장한 'CyberGate RAT' 원격제어 악성코드 감염 (0) | 2014.03.28 |

|---|---|

| APT 공격 - 새로운 "Kimsuky" 악성코드 등장 (0) | 2014.03.19 |

| ASEC 보안 위협 동향 리포트 2013 Vol.47 발간 (0) | 2014.01.10 |

| ASEC 보안 위협 동향 리포트 2013 Vol.46 발간 (0) | 2014.01.10 |

| ASEC 보안 위협 동향 리포트 2013 Vol.45 발간 (0) | 2014.01.10 |

댓글