ASEC Advisory SA-2011-001

최초 작성일 : 2011/11/17

마지막 개정 : 2011/11/17 09:30:00

위험 수준 : 위험

◈ 제목

BIND의 불안전한 레코드 구성에 의한 제로데이 서비스거부 공격

◈ 개요

2011년11월16일 오후부터 확인되지 않은 공격에 의해 일부 BIND 를 이용하는 곳에서 해당 서비스가 Crash 되는 문제가 보고되었다. 해당 취약점은 제로데이(Zero-Day) 공격으로 현재 세부적인 사항은 조사가 진행중이다.

주의: 실제 피해 사례가 보고되었고, BIND 를 이용하는 곳에서는 빠른 시일내에 업데이트 할 것을 강력히 권고한다.

◈ 공격유형

서비스 거부 공격

◈ 해당시스템

BIND 가 지원하는 모든 버전 (9.4-ESV, 9.6-ESV, 9.7.x, 9.8.x)

◈ 영향

공격자는 조작된 패킷을 BIND 가 운영되는 서버로 전송하여 DNS 서비스를 Crash 할 수 있다. 이로 인해 정상적인 DNS 서비스가 불가능해 진다.

◈ 설명

이 취약점은 특정 BIND 소프트웨어 버전에 한정되지 않고 모든 BIND 버전에 영향을 줄 수 있다. DNS(Domain Name System)는 인터넷 인프라의 중요한 요소로 호스트 이름을 IP 주소로 변경해 주거나 또는 반대의 역할을 수행한다. 공격자는 조작된 DNS 정보를 전달하여 조작된 DNS 정보에 의해 BIND 서비스가 Crash 되도록 유도한다.

이 공격기법 은 서비스거부 공격으로 원격에서 공격이 가능하다. 공격 발생시 BIND 로그에 다음과 같이 기록된다.

general: critical: query.c:1895: INSIST(! dns_rdataset_isassociated(sigrdataset)) failed, back trace

general: critical: exiting (due to assertion failure)

현재 이번 취약점과 관련하여 공격코드는 아직 알려져 있지 않다. 취약점 발생은 Recursive 쿼리를 수행하는 과정에서 캐쉬에서 RRSIG 데이터가 존재하지 않는 레코드를 돌려주는 과정에서 문제가 발생하는 것으로 알려져 있다. 현재 캐쉬상에서 불안전한 데이터를 돌려주는 것을 방지하기 위해 패치가 제작되었다.

◈ 자주묻는 질문(FAQ)

- 이번 취약점이 어떤 영향을 줄 수 있는가?

조작된 패킷 전송을 통해 원격지에서 공격자가 BIND 로 운영하고 있는 DNS 서비스를 중지시킬 수 있다.

- 어떤 제품이 영향을 받나?

BIND 로 운영되고 있는 소프트웨어가 영향을 받는다.

- 왜 이번 취약점이 큰 문제를 야기할 수 있나?

DNS 는 인터넷 인프라에서 중요한 서비스중에 하나이며, 호스트 주소를 IP 로 변경해 주는 역할을 담당하고 있기 때 문에 꼭 필요한 서비스이다. 이번 취약점은 조작된 패킷 전송을 통해 DNS 서비스를 중지할 수 있기 때문에 큰 문제를 발생시킬 수 있다. BIND 는 DNS 를 운영하는 곳에서 많이 사용되고 있는 소프트웨어중에 하나이다.

- 이 취약점은 어떻게 보고되었나요?

2011년11월16일 오후부터 BIND 가 알수 없는 이유로 중단되는 이슈가 보고되면서 알려졌다. 해당 취약점은 기존에 보고되지 않은 제로데이 취약점이다.

- 도메인 이름 시스템(DNS:Domain Name System)이란 무엇인가 ?

DNS 시스템은 사용자들이 기억하기 어려운 숫자 체계로 된 네트워트 IP 주소를 인지하기 쉬운 알파벳 체계의 인터넷 도메인 주소로 매핑해주는 시스템이다. DNS는 2개의 컴포넌트인 클라이언트와 서버로 구조로 되어 있으며, 클라이언트가 도메인 주소에 대해 서버에게 쿼리를 보내면 서버가 DSN 시스템의 데이터베이스를 참조하여 이에 해당하는 네트워크 IP주소를 응답해 준다.

- DNS를 사용하는 개인들도 패치가 필요한가?

금번 취약점은 BIND DNS 서버에 해당된다. 그러므로 DNS 서버를 운영하지 않는 개인들은 패치가 필요하지 않다.

◈ 해결책

BIND 소프트웨어의 패치를 적용하여 문제를 해결한다.

https://www.isc.org/software/bind/981-p1

https://www.isc.org/software/bind/974-p1

https://www.isc.org/software/bind/96-esv-r5-p1

https://www.isc.org/software/bind/94-esv-r5-p1

◈ 참고정보

- CVE 정보 : CVE-2011-4313

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2011-4313

- ISC 사의 BIND 취약점 권고문

http://www.isc.org/software/bind/advisories/cve-2011-tbd

'악성코드 정보' 카테고리의 다른 글

| 배너광고를 통한 악성코드 유포사례 (3) | 2011.11.20 |

|---|---|

| 알면 No! 모르면 Yes!? (1) | 2011.11.18 |

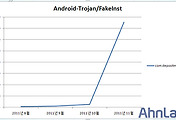

| 안드로이드 악성코드 FakeInst 변종 1600↗ (0) | 2011.11.17 |

| ASEC 보안 위협 동향 리포트 2011 Vol.21 발간 (0) | 2011.11.16 |

| 윈도우 커널 제로 데이 취약점을 악용한 Duqu 악성코드 (0) | 2011.11.04 |

댓글