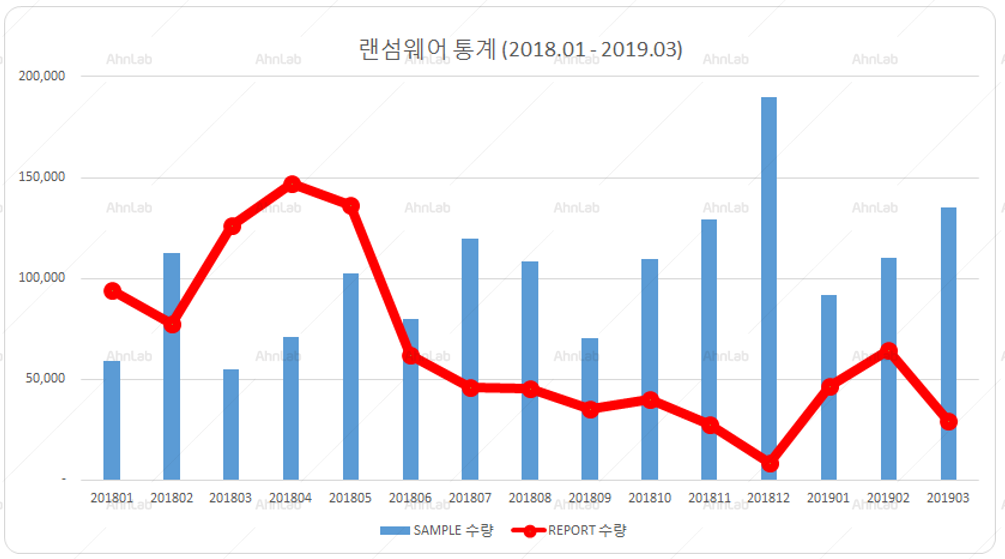

2019년 1분기 샘플건수는 33만6천건으로, 2018년 4분기 42만8천건 대비 21.3% 감소 하였다. 감염 리포트는 1분기 14만건으로 직전 분기 7만6천건 보다 84.1% 증가 하였다. 샘플건수 감소 원인은 그 동안 감염 리포트 건수가 현저히 적은 Teslacrypt 와 Nabucur 랜섬웨어를 2019년 1분기 통계에서부터 제외 했기 때문이다. Teslacrypt 의 1분기 샘플건수는 28만9천건 이지만 감염 리포트 건수는 26건에 지나지 않았다. Nabucur 는 33만6천건의 샘플건수를 갖고 있으나, 감염 리포트 건수는 불과 23건 이였다.

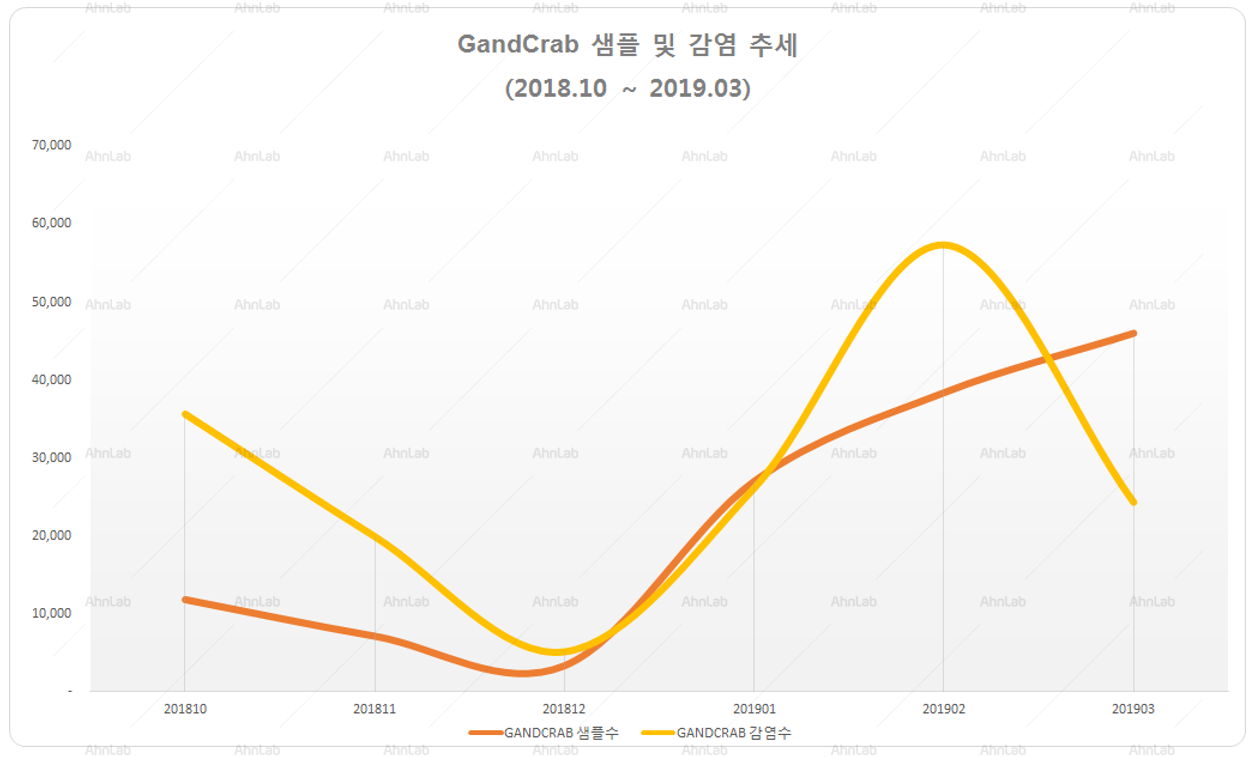

1분기 감염 리포트 증가 원인은 GandCrab 과 Wannacry 가 2월과 3월에 폭발적으로 증가 했기 때문이다. - 하단의 [그림2], [그림3] GandCrab 과 Wannacry 샘플 및 감염 추세 그래프 참고 - GandCrab 샘플 건수를 먼저 알아보면 직전 분기 2만2천건에서 11만1천건으로 무려 399.4% 증가 하였다. 감염 리포트는 직전 분기 6만여건에서 1분기 10만7천건으로 77% 증가 하였다.

이러한 증가 원인으로는 Ransomware-as-a-Service (RaaS) 영향으로, 다수로 추정 되는 유포자에 의한 다양한 유포 방법 때문으로 보인다. 그 유포 방법을 간략히 살펴보면 먼저, Exploit Kit 을 이용한 유포 방법이다. 사용자가 취약한 버전의 Adobe Flash 를 사용하는 경우로 공격자는Malvertising 을 이용하여 웹을 통하여 GandCrab 을 감염 시킨다. 또 다른 방법으로는 오래된 방법인 악성 스팸 메일을 이용하는 것이다. 메일 첨부파일명이 ‘이력서’를 가장 하고 있거나 경찰을 사칭하는 ‘소환장’ 또는 ‘알리미’ 같은 파일명으로 되어 있었다. 사용자의 실행을 유도하는 이러한 첨부 문서파일 내부에는 악의적인 매크로가 포함 되어 있고, 문서를 열어보면 매크로에 의한 GandCrab 다운로드 및 실행이 되도록 되어 있다.

이와 함께 샘플 건수와 감염 리포트가 동시에 증가하고 있는 랜섬웨어가 있다. 바로 ParadiseRansom 변형과 직전 분기에도 확산이 커 주의가 요구된 Wannacry 이다. 먼저, ParadiseRansom 은 1분기 새롭게 등장한 랜섬웨어는 아니고 기존에도 알려진 랜섬웨어 이다. 취약한 Adobe Flash 버전을 (CVE-2018-4878) 악용하는 Exploit Kit 으로 부터 웹으로 유입 된다. 여기에는 Fallout EK 라고 불리우는 Exploit Kit 사용 되었다. 참고로 해당 공격을 수행하는 공격자는 원래 GandCrab 을 유포하고 있었으나 3월부터 ParadiseRansom 으로 랜섬웨어를 변경하여 배포 하였다.

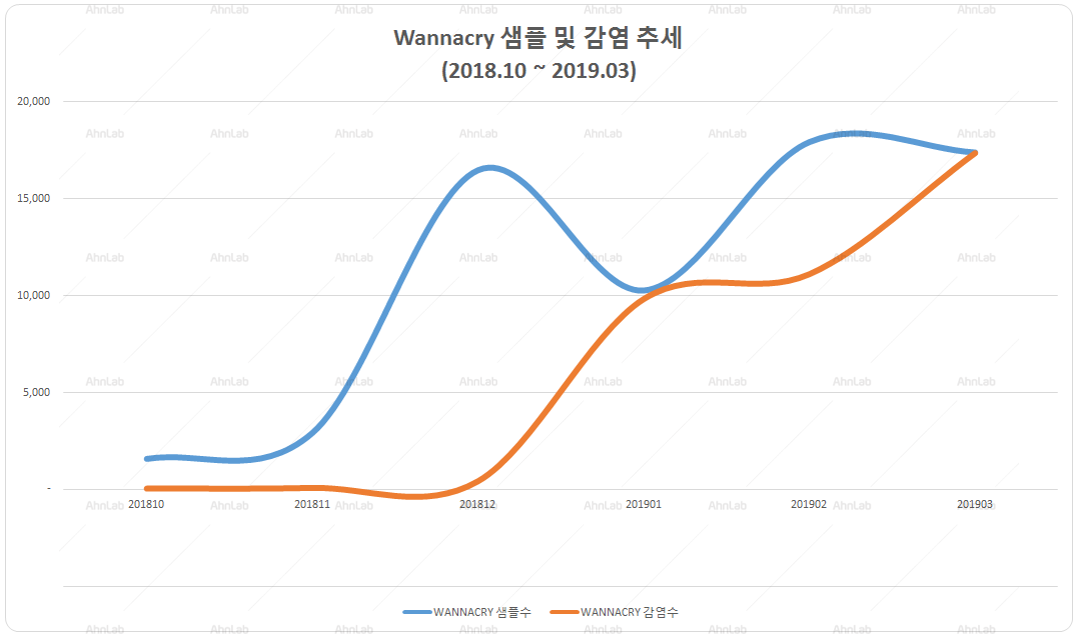

감염 리포트 건수가 폭발적으로 증가한 Wannacry 랜섬웨어 경우 샘플 건수는 2만건에서 4만5천건으로 직전 분기 대비 117.2% 증가, 감염 리포트는 560건에서 3만8천건으로 무려 6,656.6% 증가 된 것으로 나타났다.

공교롭게도 올해 1분기 Wannacry 에서 악용된 SMB 취약점 (MS17-010) 을 이용한 공격시도가 국내에 확산 되었다. 해당 공격 중 Trickster 라고 명명된 악성코드는 취약점을 악용하여 암호화폐를 채굴하는 ‘코인마이너’ 악성코드를 설치하였다. 취약점이 알려 진지 2년이 지났지만 해당 취약점의 공격시도가 많다라는 것은 여전히 국내는 해당 취약점에 노출된 시스템이 많다라는 것을 간접적으로 시사 하고 있다.

1분기 주목할 만한 신규 랜섬웨어로는 ClopRansom 이 확인 되었다. 2월중 국내 피해가 처음 보고 되었다. 기업 사용자를 대상으로 감염 보고가 있었으며 공격 방식은 Spear phishing 메일을 이용하여 사전에 Active Directory (AD) 환경의 관리자 계정을 확보 하였다. 이후 관리가 취약한 AD 환경 내부로 랜섬웨어을 유포 하였다. 개인 사용자 보다는 기업 환경을 노리는 타켓형 랜섬웨어 였다.

다음은 2019년 1분기 랜섬웨어 샘플수량에 대한 Top10 비율이다.

GandCrab 랜섬웨어가 무려 66% 의 비율로 1분기에도 최악의 랜섬웨어로 확인 되었다. 마치 직전 분기에 활발한 감염 활동을 하지 못한 것에 대한 공격자의 보상심리가 작용된 듯이 샘플건수와 감염리포트 건수가 크게 증가 했다. Fileless 형태로 은밀하게 활동하는 대표적인 랜섬웨어 2종인 Magniber 와 Seon 도 직전 분기와 마찬가지로 올해도 여전히 피해를 주고 있는 것으로 밝혀졌다. 해당 랜섬웨어들은 이번 분기 월 평균 각각 8천5백건, 4천3백건 정도의 행위차단 이력이 확인 되었기 때문이다. 두 랜섬웨어의 유입 경로와 악용된 취약점은 다음과 같다.

| 유입경로 | 랜섬웨어 | 취약점 | 유형 | 참고 |

| Malvertising (WEB) | Magniber | CVE-2018-8174 |

MS IE / VBScript |

|

| Malvertising (WEB) | Seon | CVE-2018-15982 |

Adobe Flash / SWF |

국내 인터넷 뉴스 사이트를 통한 랜섬웨어 유포 |

[표1] Magniber & Seon 랜섬웨어 유입경로와 악용된 취약점

랜섬웨어를 비롯한 다양한 악성코드들의 유입경로로 매번 1위를 놓치지 않는 것이 바로 취약점이다. 취약점을 악용하면 사용자와의 별다른 상호작용 없이 사용자 시스템에 악성코드를 감염 시킬 수 있다. 2년이 지난 취약점을 악용한 랜섬웨어가 기승을 부리고 여기에 더해 작년에 알려진 비교적 얼마 지나지 않는 취약점을 악용한 랜섬웨어들도 활개를 치고 있다. 보안 제품들이 보안 패치 관리를 해주고 악성코드를 검사하고 차단 할 수는 있지만 랜섬웨어에 의해서 이미 암호화된 자료는 복호화 할 수 는 없다. 취약점이 패치 되어 있고 불필요한 공유폴더를 사용하지 않는다면 악성코드 위협으로부터 시스템은 더욱 안전해 질 수 있다. 2019년 1분기가 지난 이 시점 아직도 케케묵은 취약점을 내 시스템이 가지고 있다면 이번 기회에 보안 취약점 패치를 해봄직은 어떨까.

'보안 위협 동향' 카테고리의 다른 글

| 마이킹즈(MyKings) 봇넷 동향 (0) | 2020.03.04 |

|---|---|

| 2019년 상반기 랜섬웨어 동향 (0) | 2019.07.16 |

| 한국과 일본의 기관과 기업을 노리는 틱(Tick) 그룹 동향 (0) | 2019.04.01 |

| 암호화폐 가치에 따른 마이너 악성코드 동향 (2018) (0) | 2019.01.29 |

| 2018년 랜섬웨어 동향 (0) | 2019.01.17 |

댓글