ASEC에서는 지속적으로 국내 관공서 등에서 많이 사용되는 한글 소프트웨어의 취약점을 악용하여 악성코드 감염을 시도하는 공격에 대해 알린 바가 있다. 이러한 한글 소프트웨어의 취약점을 악용하는 공격 형태는 10월 24일 대통령 선거 공약 관련 내용으로도 유포 된 바가 있다.

10월 25일에는 일반 기업들의 연봉 계약서 내용으로 위장하여 유포된 취약한 한글 파일이 발견되었다.

이 번에 발견된 취약한 한글 파일은 "연봉계약서.hwp (1,015,812 바이트)" 라는 파일명을 가지고 있으며, 이를 열게 되면 아래 이미지와 같은 내용을 가지고 있다.

해당 취약한 한글 파일은 HwpApp.dll에 존재하는 문단 정보를 파싱하는 과정에서 발생하는 버퍼 오버플 로우로 인한 코드 실행 취약점이다. 해당 취약점은 2012년 6월에 발견되었으며, 당시 제로 데이(Zero-Day,0-Day) 취약점으로 발견되었다.

해당 취약한 한글 파일이 열리게 되면, 사용자 모르게 백그라운드로 "system32.dll (81,920 바이트)"를 다음 경로에 생성하게 된다.

C:\Documents and Settings\Tester\Local Settings\Temp\system32.dll

그리고 생성한 system32.dll 는 다시 "AppleSyncNotifier.exe (81,920 바이트)" 이라는 파일을 다음 경로에 생성하게 된다.

C:\Documents and Settings\Tester\시작 메뉴\프로그램\시작프로그램\AppleSyncNotifier.exe

생성된 AppleSyncNotifier.exe 는 다음과 같은 악의적인 기능들을 수행하게 된다.

실행 중인 프로세스 리스트 수집

파일 다운로드 및 업로드, 실행

프로세스 강제 종료

감염된 시스템에서 수집한 정보들은 미국에 위치한 특정 시스템으로 HTTP를 이용해 전송하게 된다.

이 번에 발견된 대통령 선거 관련 내용을 담고 있는 취약한 한글 파일들은 모두 V3 제품 군에서 다음과 같이 진단한다.

HWP/Exploit

Win-Trojan/Symmi.81920

APT 전문 대응 솔루션인 트러스와쳐(TrusWatcher)에 포함된 DICA(Dynamic Intelligent Content Analysis)에 의해 시그니처 없이 아래와 같이 탐지가 가능하다.

Exploit/HWP.AccessViolation-DE

향후 출시 예정인 V3 인터넷 시큐리티(Internet Security) 9.0 에 포함 예정인 ASD 2.0의 MDP 엔진에서도 시그니처 없이 다음과 같이 탐지가 가능하다.

Dropper/MDP.Exploit

Dropper/MDP.Document

Suspicious/MDP.Document

현재 한글과 컴퓨터에서는 해당 취약한 한글 파일들이 악용하는 취약점에 대한 보안 패치를 배포 중인 상태이다. 그러므로 해당 보안 패치를 설치하는 것이 악성코드 감염을 근본적으로 차단하는 방안이다.

'악성코드 정보' 카테고리의 다른 글

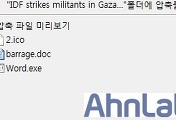

| 이스라엘 정부 기관 대상의 타겟 공격 발생 (0) | 2012.11.01 |

|---|---|

| 한반도 정황 관련 내용을 가진 취약한 한글 파일 발견 (0) | 2012.11.01 |

| 대통령 선거 관련 내용을 담은 취약한 한글 파일 발견 (0) | 2012.10.25 |

| usp10.DLL 파일을 이용한 온라인 게임 악성코드 (1) | 2012.10.22 |

| 국내 PC 사용자를 대상으로 유포된 아두스카 부트킷 (0) | 2012.10.22 |

댓글