ASEC에서는 그 동안 한글과 컴퓨터에서 개발하는 한글 워드프로세스에 존재하는 알려진 코드 실행 취약점을 악용하는 취약한 한글 파일들이 유포된 사례들 다수를 공개하였다.

유포되었던 취약한 한글 파일들 대부분은 아래 3가지 형태의 취약점을 가장 많이 악용하여 백도어 형태의 악성코드 감염을 시도하였다.

1. HncTextArt_hplg에 존재하는 스택(Stack)의 경계를 체크하지 않아 발생하는 버퍼 오버플로우(Buffer Overflow)로 인한 임의의 코드 실행 취약점

2. HncApp.dll에 존재하는 문단 정보를 파싱하는 과정에서 발생하는 버퍼 오버플로우로 인한 임의의 코드 실행 취약점

3. EtcDocGroup.DFT에 존재하는 버퍼 오버플로우로 인한 임의의 코드 실행 취약점

그러나 9월 10일과 11일 이틀 동안 그 동안 알려진 한글 워드프로세스에 존재하는 취약점을 악용하지 않는 다른 형태의 한글 파일들 다수가 발견되었다.

이 번에 발견된 한글 파일들은 총 4개로 안전여부.hwp (47,616 바이트), 운영체제 레포트 제목.hwp (31,744 바이트), 120604 전북도당 통합진보당 규약(6월 2주차).hwp (63,488 바이트)와 민주통합전라남도당 입당,정책 입당원서(제1호).hwp (102,912 바이트)이다.

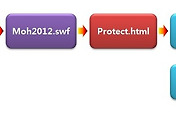

해당 한글 파일들 모두 앞서 언급한 바와 같이 기존에 알려진 한글 워드프로세스의 취약점을 악용하지 않고 있으며, 특이하게 OLE 포맷이 아래 이미지와 같은 형태로 구성되어 있다.

위 이미지와 같이 인코딩 되어 있는 형태의 ahnurl.sys 파일을 내부에 임베디드 된 형태로 가지고 있으며, 다른 하나의 한글 파일에서는 이와는 다르게 레지스트리에 쓸 수 있는 데이터인 ahnurl과 ahnrul.sys 모두 가지고 있는 형태도 존재한다.

해당 한글 파일들은 파일 자체에는 취약점을 악용할 수 있는 익스플로잇(Exploit) 코드와 쉘코드(Shellcode)가 포함되어 있지 않음으로 해당 한글 파일들을 열어보는 것만으로 악성코드에 감염되지는 않는다.

현재 ASEC에서는 해당 한글 파일 제작자가 어떠한 용도와 목적으로 해당 한글 파일들을 유포한 것인지 지속적으로 확인 중에 있다.

해당 한글 파일들은 V3 제품군에서는 다음과 같이 모두 진단한다.

HWP/Agent

앞서 언급한 바와 같이 한글 워드프로세스의 알려진 취약점을 악용하여 다른 악성코드 감염을 시도하는 취약한 한글 파일들 유포 사례가 자주 발견되고 있다. 그러므로 한글과 컴퓨터에서 배포 중인 보안 패치를 설치하는 것이 악성코드 감염을 근본적으로 차단하는 방안이다.

'악성코드 정보' 카테고리의 다른 글

| 인터넷 익스플로러 제로 데이 취약점(CVE-2012-4969) 픽스잇 배포 (1) | 2012.09.21 |

|---|---|

| 인터넷 익스플로러 버전 7과 8의 제로 데이 취약점 악용 (1) | 2012.09.18 |

| 윈도우 8로 위장한 허위 백신 발견 (0) | 2012.09.12 |

| Anaru 로 불리는 일본 애니메이션 안드로이드 악성코드 (1) | 2012.09.10 |

| 자바 취약점을 악용하는 악성코드들 (0) | 2012.09.07 |

댓글