2012년 2월 10일 미국 보안 업체인 시만텍(Symantec)에서는 블로그 "New Targeted Attack Using Office Exploit Found In The Wild"을 통해 마이크로소프트(Microsoft)에서 2011년 9월 공개한 보안 패치 "Microsoft Security Bulletin MS11-073 Microsoft Office의 취약점으로 인한 원격 코드 실행 문제점 (2587634)" 취약점을 악용한 타겟 공격(Targeted Attack)을 발견되었음 공개하였다.

해당 MS11-073 취약점을 악용한 타겟 공격은 이메일을 통해 진행되었으며 ZIP으로 압축된 첨부 파일에는 아래 이미지와 같이 취약한 워드(Word) 파일과 fputlsat.dll(126,976 바이트)이 포함되어 있었다.

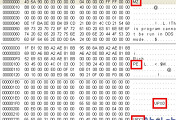

해당 취약한 파일이 실행되면 아래 이미지와 동일하게 fputlsat.dll(126,976 바이트)은 삭제되고 정상 Thumbs.db 파일이 생성된다.

그러나 실제로는 해당 취약한 워드 파일에 의해 윈도우 임시 폴더(Temp)에 ~MS2A.tmp(76,800 바이트)이 생성된다.

생성된 ~MS2A.tmp(76,800 바이트) 파일은 다시 윈도우 폴더(C:\WINDOWS\)와 윈도우 시스템 폴더(C:\WINDOWS\system32\)에 iede32.ocx(13,824 바이트)을 생성하게 된다.

그리고 윈도우 시스템이 재부팅을 하여도 생성한 iede32.ocx(13,824 바이트)을 자동 실행하기 위해 레지스트리(Registry)에 다음의 키를 생성 한다.

생성된 iede32.ocx(13,824 바이트)는 정상 svchost.exe 프로세스에 스레드(Thread)로 인젝션(Injection) 되어 미국에 위치한 특정 시스템으로 역접속(Reverse Connection)을 수행하게 된다. 그러나 테스트 당시에는 정상 접속 되지 않았다.

스레드로 인젝션된 iede32.ocx(13,824 바이트)은 공격자의 명령에 따라 다음의 악의적인 기능들을 수행하게 된다.

이 번에 발견된 MS11-073 취약점을 악용하는 악성코드들은 V3 제품군에서 다음과 같이 진단 한다.

Dropper/MS11-073

Win-Trojan/Activehijack.126976

Win-Trojan/Activehijack.76800

Win-Trojan/Activehijack.13824

해당 MS11-073 취약점을 악용한 타겟 공격은 이메일을 통해 진행되었으며 ZIP으로 압축된 첨부 파일에는 아래 이미지와 같이 취약한 워드(Word) 파일과 fputlsat.dll(126,976 바이트)이 포함되어 있었다.

취약한 워드 파일을 fputlsat.dll(126,976 바이트)와 동일한 폴더에서 열게 되면 아래 이미지와 같은 워드 파일이 실행된다.

해당 취약한 파일이 실행되면 아래 이미지와 동일하게 fputlsat.dll(126,976 바이트)은 삭제되고 정상 Thumbs.db 파일이 생성된다.

그러나 실제로는 해당 취약한 워드 파일에 의해 윈도우 임시 폴더(Temp)에 ~MS2A.tmp(76,800 바이트)이 생성된다.

생성된 ~MS2A.tmp(76,800 바이트) 파일은 다시 윈도우 폴더(C:\WINDOWS\)와 윈도우 시스템 폴더(C:\WINDOWS\system32\)에 iede32.ocx(13,824 바이트)을 생성하게 된다.

그리고 윈도우 시스템이 재부팅을 하여도 생성한 iede32.ocx(13,824 바이트)을 자동 실행하기 위해 레지스트리(Registry)에 다음의 키를 생성 한다.

HKLM\SYSTEM\ControlSet001\Services\Irmon\Parameters\ServiceDll

"C:\WINDOWS\system32\iede32.ocx"

스레드로 인젝션된 iede32.ocx(13,824 바이트)은 공격자의 명령에 따라 다음의 악의적인 기능들을 수행하게 된다.

실행 중인 프로세스 리스트

감염된 시스템 IP

파일 업로드

프록시(Proxy) 기능 수행

이 번에 발견된 MS11-073 취약점을 악용하는 악성코드들은 V3 제품군에서 다음과 같이 진단 한다.

Dropper/MS11-073

Win-Trojan/Activehijack.126976

Win-Trojan/Activehijack.76800

Win-Trojan/Activehijack.13824

'악성코드 정보' 카테고리의 다른 글

| ASEC 보안 위협 동향 리포트 2011 Vol.25 발간 (0) | 2012.02.20 |

|---|---|

| 사용자 PC의 문서파일을 탈취하는 악성코드 발견 (2) | 2012.02.14 |

| 안드로이드 악성코드, 중동 상륙 (0) | 2012.02.08 |

| 변형된 MS12-004 취약점 악용 스크립트 발견 (0) | 2012.02.06 |

| wshtcpip.dll 파일을 변경하는 온라인게임핵 발견 (1) | 2012.02.06 |

댓글