아래 제목으로 악성코드를 첨부한 스팸메일이 유포되고 있습니다. 메일 본문은 첨부한 악성코드를 확인하기 위해 첨부한 파일을 다운로드하여 실행하도록 사용자에게 유도하도록 작성되어 있으며 사용자들의 각별한 주의가 필요합니다.

Email Policy Violation

FROM [영문명 이름]

FROM [영문명 이름]

아래 링크에 포스팅 된 글에 기재된 첨부파일과 똑같은 형식의 파일 아이콘 형식이며 실행 시 FakeAV가 실행되어 허위 진단 후치료를 위해 사용자에게 결제를 유도합니다.

http://core.ahnlab.com/203

http://core.ahnlab.com/152

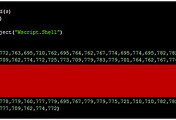

위 링크에 포스팅 된 글에서 언급해 드렸듯이 실행파일이 아닌 것으로 위장하는 파일들은 아래와 같이 폴더 옵션에서 "알려진 파일 형식의 파일 확장명 숨기기" 옵션을 체크해제하면 확장명을 확인할 수 있으므로 문서 파일로 오인하고 실행하는 것을 사전에 예방할 수 있습니다.

스팸메일을 통해 전파되는 악성코드 감염으로부터 예방하기 위해 항상 아래와 같은 사항을 준수해 주시기 바랍니다.

1. 발신인이 불분명한

메일일 경우 가급적 메일을 확인하지 마시기 바랍니다.

2. 안티바이러스(백신) 프로그램을 설치하여 항상 최신 엔진을 유지하며, 실시간 감시 기능을 사용합니다.

3. 메일 내에 포함된 첨부파일에 대해 안티바이러스(백신) 프로그램으로 검사를 한 후 열람하시기 바랍니다.

4. 메일 본문에 포함된 URL은 가급적 접속을 하지 마시기 바랍니다.

2. 안티바이러스(백신) 프로그램을 설치하여 항상 최신 엔진을 유지하며, 실시간 감시 기능을 사용합니다.

3. 메일 내에 포함된 첨부파일에 대해 안티바이러스(백신) 프로그램으로 검사를 한 후 열람하시기 바랍니다.

4. 메일 본문에 포함된 URL은 가급적 접속을 하지 마시기 바랍니다.

'악성코드 정보' 카테고리의 다른 글

| 네이트온 악성코드 안철수연구소 대응 현황 (0) | 2010.07.20 |

|---|---|

| 요금명세서 및 쇼핑몰 메일을 위장한 악성코드 유포 메일 (0) | 2010.07.20 |

| Postal Tracking #영숫자 / Western Union Transfer MTCN: 숫자 (0) | 2010.07.14 |

| Ahnlab 프로그램으로 위장한 악성코드 주의! - AhnLaB 레지스터리 최적화 적용파일.exe (0) | 2010.07.12 |

| 광고를 가장한 악성코드 다운로드하는 HTML 첨부 스팸메일 주의! (2) | 2010.07.10 |

댓글