소포 배달을 가장한 스팸메일이 유포되고 있습니다. 해당 스팸메일은 악성 파일을 첨부하고 있으며 메일 제목은 아래와 같은 형태입니다.

Your order has been paid! Parcel NR.[랜덤한 숫자].

아래 그림은 악성 파일을 첨부하여 유포되고 있는 스팸메일 수신시 캡쳐 화면이며 본문에는 Amazon이라는 유명 사이트인 것처럼 사용자를 속여 악성 파일을 다운로드 후 프린트를 할 것을 권하여 사용자가 파일을 실행하도록 유도합니다..

<Fig 1. 악성 스팸메일>

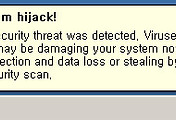

첨부된 악성 파일이 실행되면 아래 그림과 같이 XP Security Tool 2010 이라는 FakeAV가 실행이 되며 허위진단 후 치료를 위해 제품 구입 결제를 요구하며 결제 페이지로 연결되게 됩니다.

<Fig 2. 악성파일 실행 시 허위진단 및 경고창, 결제 페이지>

첨부된 악성파일은 아래 그림 Fig 3.과 같이 워드 문서 아이콘으로 위장하여 사용자들에게 첨부된 파일이 워드 문서인 것처럼 인식시켜 안심하고 실행하도록 유도합니다. 해당 파일은 Dropper/Agent.57344.CY 진단명으로 V3에서 진단 및 치료가 가능합니다.

<Fig 3. 파일 확장자가 보이는 경우 악성 파일>

상기 캡쳐 화면 상에는 확장자인 exe 가 보이는 것이 보이시나요? 확장자가 exe인 것을 다운로드 한 사용자가 본다면 해당 파일을 의심할 수 있지만 아래와 같이 확장자가 보이지 않는 경우라면 exe 실행파일이 아닌 워드 문서로 오인하기 쉽습니다.

<Fig 4. 파일 확장자가 보이지 않을 경우 악성 파일>

따라서, 탐색기를 실행하신 후 [도구] – [폴더옵션]에서 아래 그림처럼 ‘알려진 파일 형식의 파일 확장명 숨기기’ 옵션을 체크 해제하신 후 설정을 적용하시기를 권해드립니다.

<Fig 5. 확장자 확인할 수 있도록 설정하는 화면>

이러한 허위 안티바이러스(백신)은 현재 대부분 이렇게 스팸메일, 소셜 네트워크 메세지 혹은 구글 검색 시 나타나는 SEO Attack 형태로 감염되니 항상 아래와 같은 사항을 준수하여 미연에 방지하시기 바랍니다.

2. 안티바이러스(백신) 프로그램을 설치하여 항상 최신 엔진을 유지하며, 실시간 감시 기능을 사용합니다.

3. 메일 내에 포함된 첨부파일에 대해 안티바이러스(백신) 프로그램으로 검사를 한 후 열람하시기 바랍니다.

4. 메일 본문에 포함된 URL은 가급적 접속을 하지 마시기 바랍니다.

'악성코드 정보' 카테고리의 다른 글

| 4월의 중요 보안 업데이트 리스트 (0) | 2010.04.15 |

|---|---|

| 악성코드에 감염되어 인터넷이 안됩니다. 어떻게 최신엔진으로 업데이트하나요? (8) | 2010.04.14 |

| Myspace Password Reset Confirmation! Your Support (0) | 2010.04.09 |

| Rootkit을 찾아서~! - IceSword 편 (2) | 2010.04.08 |

| *도메인* account notification (2) | 2010.04.05 |

댓글